Как проверить телефон на программы для слежки?

Расскажите, существует ли еще шпионский софт на смартфонах? А то кажется, что сейчас в основном взламывают аккаунты или дурят телефонными звонками. Но вдруг что. Можно как-то проверить, нет ли в памяти Айфона чего-то, чего там быть не должно?

Нежелательное подключение к смартфону может вызвать массу проблем: от кражи конфиденциальной информации до сталкинга . Кроме того, если проблемный апп попадает на устройство и злоумышленник подключается к телефону жертвы, это преступление .

Удаленно установить программу-шпион на смартфон очень сложно: для этого нужны не только технические знания, но и навыки социальной инженерии. Гораздо проще, если у злоумышленника есть физический доступ к устройству. Например, программу-шпион может поставить нечестный сотрудник сервисного центра или ревнивый супруг.

Расскажу, как обнаружить программу-шпион и как обезопасить себя в будущем.

О чем вы узнаете

Какие программы могут следить за действиями пользователя

Есть отдельная категория вредоносных программ, которые могут отслеживать действия владельца смартфона или компьютера. Они называются spyware и в зависимости от задачи могут быть направлены против конкретного человека или неопределенного круга пользователей гаджетов.

Вот на что способны шпионские программы:

- Кража учетных данных. Злоумышленники крадут логины и пароли от сервисов или приложений, чтобы взломать аккаунты жертвы.

- Копирование платежных данных. Программа отслеживает совершение покупки в интернет-магазине и делает скриншот экрана, где есть номер карты и другая необходимая для кражи денег информация.

- Слежка за перепиской. Программа делает снимки экрана, когда жертва открывает мессенджер.

- Незаконная прослушка. Злоумышленник получает доступ к микрофону и записывает приватные разговоры.

- Нелегальный доступ к камере. Вредонос не сможет сам запустить в любой момент камеру и сделать снимок или записать видео, но может продублировать снимок злоумышленнику.

Некоторые шпионские программы работают только по принципу кейлоггеров — фиксируют нажатия на клавиши виртуальной клавиатуры смартфона во время работы конкретных приложений. Другие аппы умеют выполнять какое-то одно определенное действие, например искать историю геолокации.

Spyware — это сложные программы, разработка которых стоит дорого. Они используют механизмы смартфона так, чтобы максимально долго оставаться незамеченными. А найти злоумышленника бывает непросто даже специалистам по кибербезопасности, поскольку программа-шпион использует общедоступные сервисы. Например, она может складывать снимки экрана в приватное облачное хранилище под анонимным аккаунтом.

Другой вариант слежки за пользователем — адаптация легальной полезной программы. Например, злоумышленник под видом технической поддержки банка просит установить одну из программ удаленного доступа. Это может быть TeamViewer, AnyDesk или любая другая утилита.

Легальную программу также может установить нечестный сотрудник сервисного центра. Утилиты для поиска членов семьи умеют работать в фоновом режиме и не сильно нагружать устройство.

Слежка вскрывается, когда программа просит пользователя установить обновление или подтвердить доступ к устройству администратора группы. Обычно это происходит раз в несколько месяцев, а до этого злоумышленник может получить приватную информацию.

Как понять, что на телефоне программа-шпион

Это непростая задача. Например, если пользователь стал жертвой сталкинга, где злоумышленник продумал свои действия заранее, вредонос могли адаптировать под конкретное устройство. В этом случае программа запускается только в определенные моменты и не сильно нагружает устройство. Еще она может быть замаскирована под системное приложение, если смартфон работает на Android.

Стандартные программы для защиты и бесплатные антивирусы не всегда справляются с поиском шпионов. Поэтому иногда заподозрить неладное можно по косвенным признакам. Главное — помнить, что наличие любого из них не повод сразу паниковать. Но если странностей сразу несколько, стоит задуматься.

У смартфона начались проблемы с производительностью. Современные смартфоны легко справляются с большинством бытовых пользовательских задач. Производительность начинает снижаться из-за плохого обслуживания устройства, естественного устаревания или действий вредных аппов. Это общий для многих нелегальных программ признак.

Насторожить могут проблемы при запуске конкретных приложений. Вот примерные сценарии:

- Устройство тормозит при запуске мессенджеров.

- Смартфон подвисает в банковском аппе, но при этом другие пользователи не жалуются на производительность.

- Приложение камеры закрывается не сразу или снимок делается сильно дольше обычного.

- Появляются и исчезают всплывающие окна, экран без видимых причин может на несколько секунд стать черным или, наоборот, белым.

- Устройство в целом стало хуже справляться с задачами после установки какой-то программы или ремонта.

В памяти устройства появляются посторонние файлы. Насторожить должно обнаружение файлов в нетипичных для них местах или непонятное дублирование информации — например, если на смартфоне со стандартным приложением галереи фотографии начали вдруг появляться еще в какой-то отдельной папке.

Заодно стоит обратить внимание, нет ли на телефоне лишних аудиофайлов, особенно с записями разговоров. Если пользователь никогда активно не пользовался диктофоном, подобного архива быть не должно.

Другой тревожный признак — если вместе с появлением файлов начало расти потребление трафика. При слежке телефон может иногда отправлять полученные данные в облачное или выделенное виртуальное хранилище злоумышленника.

В этой ситуации полезно убедиться, что на телефоне не включена какая-то системная функция бэкапа информации. Именно она, а не шпион, может расходовать память и, например, отправлять данные в собственное облако. Особенно это актуально для устройств на Android с оболочкой от производителя: туда часто зашито много дополнительных функций. Проверить это можно, почитав документацию к устройству или отзывы в интернете.

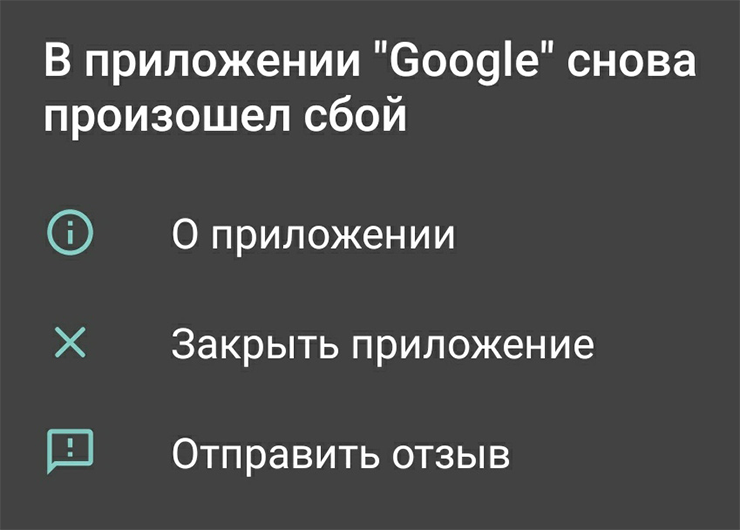

Телефон сообщает о проблемах с приложениями. Аппы иногда ломаются сами по себе, но, если не помогает переустановка или сброс настроек, это повод насторожиться. Особенно если об ошибке сообщает приложение камеры, телефонных звонков или мессенджера.

Проблема может быть во влиянии шпионской утилиты. Нередко такие аппы пишут под конкретные версии легальных программ. И тогда обновление устройства или программы ломает механизмы работы шпиона.

Антивирусное ПО регулярно что-то обезвреживает. Шпионские программы сложные, обычно их пишут профессионалы. Но полностью скрыть последствия тайной слежки очень трудно.

Антивирус может найти какие-то следы деятельности зловреда или его части. Он удалит их как потенциально опасные, но у программы не будет возможности точно распознать, какой именно вид вредоноса он обнаружил. При этом сам шпионский софт может спокойно продолжать свою деятельность.

Пользователь ощущает последствия слежки. Самый мрачный вариант — когда жертва получает собственные фотографии, которых ни у кого не должно быть, сообщения от неизвестных о своих передвижениях или состоянии банковских счетов.

Это не всегда означает, что злоумышленник контролирует телефон в режиме онлайн. Преступник мог копить снимки или скриншоты экрана какое-то время. Есть вероятность, что взломан не телефон, а, например, аккаунт Google.

Может быть и менее страшный вариант: злоумышленник получил ограниченный доступ к устройству, добыл необходимую информацию для дальнейшего взлома, а теперь убеждает жертву выполнить некоторые действия — например, установить легальную программу удаленного доступа.

Как удалить шпионские программы

В зависимости от устройства и его операционной системы есть несколько вариантов.

Способы для iOS. Из-за архитектуры самой системы для нее существует очень мало шпионских программ. Пользователь может установить апп только из официального магазина, что сильно усложняет работу злоумышленникам.

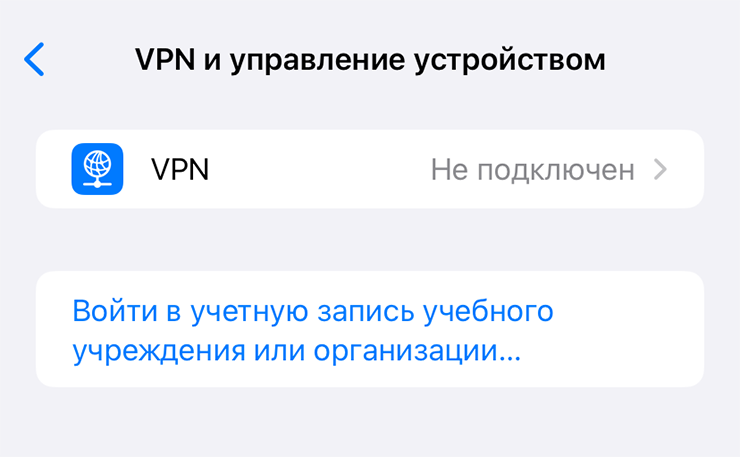

Если подозреваете слежку, для начала стоит проверить две настройки. Первая: «Настройки» → «Основные» → «VPN и управление устройством». В старых версиях ОС пункт может называться «Профили и управление устройством».

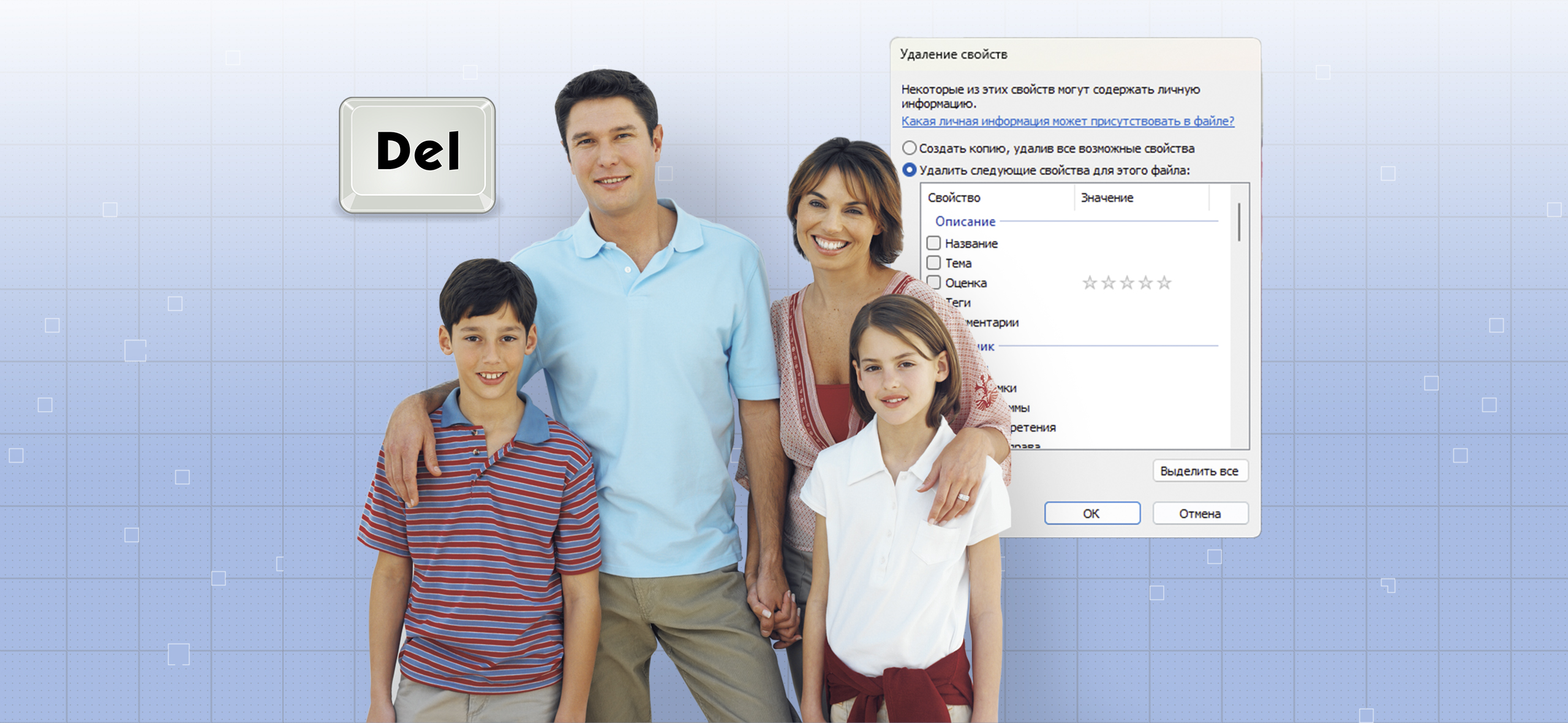

Если устройство личное, в меню не должно быть сведений об авторизации в учетную запись учебного учреждения или организации. Нежелательные профили можно удалить, выбрав пункт в меню «Подробнее».

Вторая настройка, которую нужно проверить, — это VPN-соединения: неизвестных быть не должно. Если они есть, надо тапнуть по значку i рядом с названием соединения и нажать «Удалить VPN».

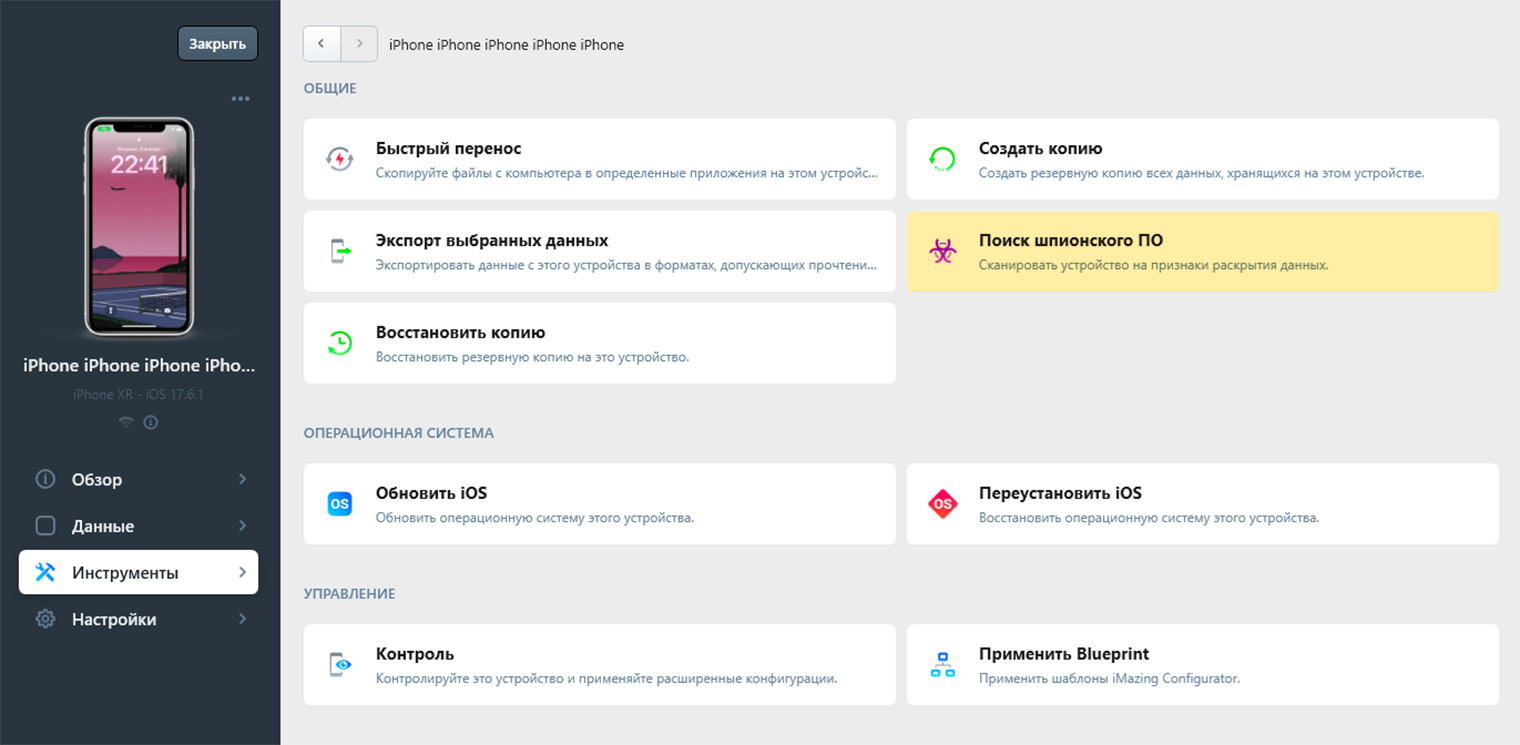

Другой способ проверить iOS на шпионское ПО — программа iMazing. Она позволяет централизованно копировать файлы и аппы и переносить их с одного устройства Apple на другое. В ней есть функция проверки смартфона на шпионские программы.

iMazing ищет следы программного комплекса Pegasus и еще некоторых, которые умеют получать полный доступ к устройству жертвы и оставаться незамеченными. Раньше нужны были сложные манипуляции, чтобы установить шпионский софт на телефон. Сейчас достаточно прислать фишинговое письмо на почту или сообщение в мессенджере на устройство, на котором какое-то время не обновляли ОС.

У iMazing простой интерфейс, а обычным пользователям доступен пробный режим, который позволит проверить устройство. Делается это так: при первом запуске нажмите «Продолжить пробный период» → подключите смартфон к компьютеру → дождитесь окончания синхронизации → «Инструменты» → «Поиск шпионского ПО».

Способы для Android. Тут ситуация сложнее. Поскольку пользователь может установить апп из непроверенного источника, заразить смартфон проще. Приложение может открыто имитировать полезное, а может тайно работать под видом системной утилиты.

Сперва стоит проверить разрешения. Простые шпионские программы запрашивают доступы, которые не соответствуют их основной функции. Например, приложение «Фонарик» просит доступ к телефонной книге и геолокации. В зависимости от оболочки путь может различаться, но стандартно он такой: «Настройки» → «Приложения» → выбрать нужный апп → «Разрешения» → проверить список разрешений.

Сложные шпионы используют «Специальные возможности». Это функция, которая позволяет, например, управлять смартфоном с помощью голоса. Зловреды эксплуатируют разрешения для слежки за пользователем. Проверить это можно так: «Настройки» → «Специальные возможности» → проверить список аппов, которым предоставлен доступ к функции. По умолчанию в списке должны быть только системные приложения или те, что хорошо известны пользователю.

Еще можно установить антивирус, но он не защитит от шпионского софта на 100%. Такие программы очень хорошо маскируются под безвредные. Защитное ПО может среагировать на какую-то часть зловреда — например, выявить попытку доступа к системным функциям и заблокировать ее.

Приложения с избыточными правами доступа нужно удалить. Также под подозрение должны попасть:

- Аппы, которые потребляют много трафика, хотя не должны.

- Приложения, которые включаются сами по себе или не дают себя закрыть.

- Программы, после установки которых другие приложения начали показывать рекламу или открывать ссылки на подозрительные сайты.

Программы для удаленного доступа на любой ОС лучше удалить сразу после использования — особенно если обнаружили, что софт появился на смартфоне без спроса. Техподдержка банков, провайдеров и прочих компаний почти никогда не подключается к рядовым пользователям, поскольку это трудоемко и опасно для самой организации.

Как защититься от шпионского ПО

После удаления зловредной утилиты важно попробовать понять, как именно она попала на устройство: от этого зависит, что нужно будет сделать дальше. Общий порядок действий такой:

- Сменить пароль от iCloud, App Store или Google-аккаунта на устройстве. Так получится прекратить доступ злоумышленника к личным данным и не раскрыть их.

- Выполнить полный сброс устройства и авторизоваться с новыми данными. В Т—Ж есть подробные инструкции для iPhone и телефонов на Android.

- Установить необходимые приложения только из официального магазина либо другого доверенного источника. Например, банковское приложение для Android можно скачать с официального сайта, а для iOS — перенести с помощью iMazing.

- Если устройство на Android — установить антивирусное ПО.

В остальном для безопасности стоит придерживаться нескольких простых правил:

- Не передавать никому логин и пароль, а при необходимости использовать сервисный режим iOS или Android.

- Устанавливать приложения только из доверенных источников.

- При установке аппов проверять разрешения — они должны соответствовать основной функции.

- При подозрении на слежку сразу проверить устройство. На Android — любым антивирусом, на iOS — iMazing.

- Прерывать разговор, если кто-то, называясь сотрудником банка или технической поддержки какого-либо сервиса, просит установить программу удаленного доступа.