Как найти и удалить вирус-майнер с компьютера или телефона?

Слышал, что мошенники могут майнить криптовалюту с чужих компьютеров — и из-за этого ПК начинает тормозить. А как понять, что подцепил майнер? А то теперь постоянно кажется, что если мой комп тормозит, то кто-то на нем удаленно майнит.

Смартфон, планшет и ПК можно легко заразить скрытым майнером. В таком случае мощности устройства будут использоваться не для работы владельца, а для добычи одной из криптовалют. Иногда такое заражение легко распознать, но порой о проблеме можно догадаться только по косвенным признакам.

Расскажу, как происходит заражение, как его предотвратить и избавиться от зловредной программы.

О чем вы узнаете

Как устройства заражаются майнерами

Майнер — это программа, которая добывает криптовалюту с помощью мощностей устройства. У каждой валюты свои особенности генерации и не всем для этого нужны мощные устройства. Исследователи «Лаборатории Касперского» зафиксировали резкий рост количества вредоносных программ для майнинга с 2022 года.

Скрытые майнеры криптовалюты можно классифицировать как программы-трояны. Они проникают на устройство под видом безвредного приложения или файла. Порой пользователь сам допускает заражение из-за неосторожности или небрежности.

Вот как можно заразиться скрытым майнером:

- Скачать файл из непроверенного источника.

- Перейти по ссылке из спам-рассылки по почте или в мессенджере.

- Установить непроверенную программу с дополнительными расширениями.

- Попасться на фишинг на поддельном сайте или в приложении.

Также злоумышленники могут встроить майнер во вполне обычный сайт, предварительно взломав его. Сам владелец страницы при этом может и не знать, что его ресурс кто-то использует в своих целях.

Как понять, что устройство заражено майнером

Добыча криптовалюты — обычно сложный вычислительный процесс, сильно нагружающий систему. Но многие современные программы тоже требовательны к железу. Так что только по нагрузке нельзя вычислить майнер.

Некоторые майнеры умеют работать только в спящем режиме устройства, чтобы пользователь ничего не замечал. Другие, напротив, активируются при частичной нагрузке. Тогда пользователь может подумать, что гаджет тормозит из-за обычных программ, а не майнера.

Вот к каким «симптомам» стоит присмотреться.

Общая медленная работа. Если компьютер или смартфон с трудом справляется с рядовыми задачами, следует его проверить. Просмотр файлов на дисках, браузер с несколькими вкладками и просмотр видео не должны вызывать проблем.

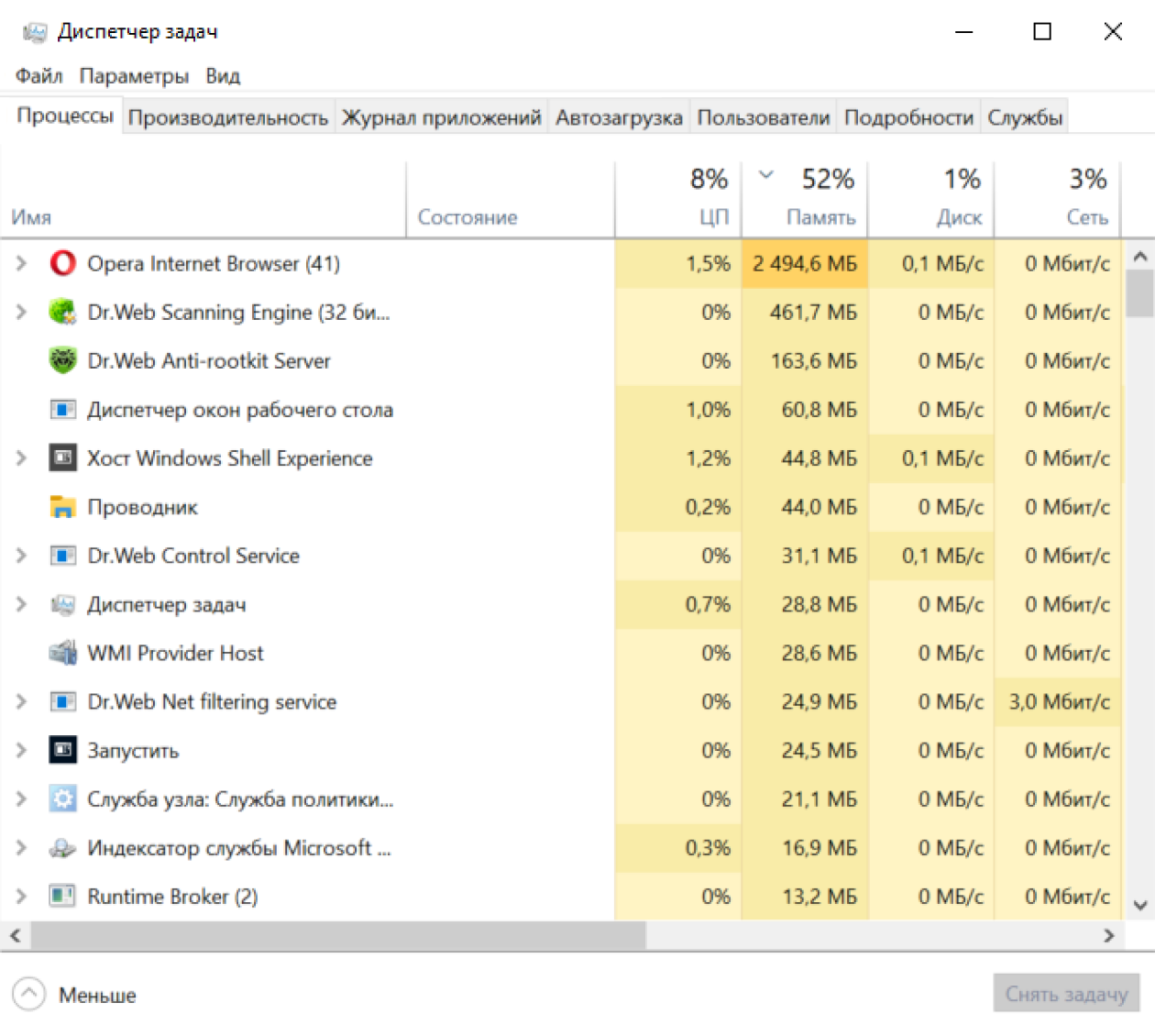

На Windows нужно проверить диспетчер задач. Открывается он одновременным нажатием клавиш Ctrl + Shift + Esc или Ctrl + Alt + Del. В появившемся окне можно увидеть общую нагрузку на компьютер. В норме актуальная Windows потребляет около 3—5% мощности компьютера. Если в списке есть неизвестный процесс, который нагружает компьютер на десятки процентов, это может быть майнер.

Злоумышленники дают вредоносным программам такие названия, чтобы те выглядели как часть системы или нужное пользовательское приложение, например window32 или chrombrowser. Вроде с виду полезная программа, но вредонос выдает опечатка.

Имя подозрительного процесса можно поискать в интернете — есть десятки доступных сайтов, которые собирают информацию о вредоносах и описывают их. Вот несколько проверенных вариантов:

Работают сайты одинаково: пользователь загружает файл с компьютера и система проверяет его по базе известных вредоносов. Если система сочтет его подозрительным, она покажет его название и даст краткое описание. Если результат спорный, можно проверить в нескольких сервисах.

На macOS тоже есть утилита для отслеживания нагрузки — «Мониторинг системы». Она запускается сочетанием Command + Option + Esc. На устройствах Apple нагрузка может быть немного повыше, чем на Windows, но не должна превышать 10—15%.

Трояны и майнеры на macOS — явление редкое, потому что разработка такого софта сложная, потенциальных жертв меньше, а в систему встроена хорошая защита. Но полностью исключать заражение нельзя, поэтому лучше проверить загрузку системы при подозрениях на майнинг.

На смартфонах нет диспетчера задач. Мобильная ОС работает с программами немного иначе, стараясь сразу отключать ненужные. Скрытые майнеры — не угроза для iOS, поскольку система закрытая. А вот у Андроида в этом плане больше уязвимостей: первый вредоносный майнер обнаружили в 2018 году, через устройства пользователей в Китае и Индии он добывал криптовалюту Monero.

Чтобы проверить смартфон, можно воспользоваться сторонней утилитой, например OS Monitor. Нагрузка в покое также должна держаться в пределах 10%, но у смартфонов она может временно увеличиваться или уменьшаться.

Перегрузка видеокарты. Если видеокарта перегревается, о чем сообщит ОС, но при этом на нее нет явной нагрузки, устройство может быть заражено. Дело в том, что видеокарты лучше приспособлены для добычи криптовалют, поэтому злоумышленники пишут майнеры для нагрузки именно на них.

«Диспетчер задач» Windows не показывает нагрузку на видеокарту, поэтому для мониторинга можно воспользоваться утилитой GPU-Z или программой производителя видеокарты. В macOS нагрузку на видеокарту можно посмотреть штатными средствами. Для обеих систем в простое нагрузка не должна превышать 3—5%.

Также заподозрить майнинг можно, если у видеокарты без особого повода включается система охлаждения. Высокие обороты на простых задачах — повод заняться поиском зловреда.

Повышенный расход трафика. Если устройство внезапно начинает больше работать с интернетом, то оно может быть заражено. Это трудно заметить на ПК, потому что компьютеры часто подключены к быстрому широкополосному интернету с безлимитным трафиком.

Зато признак очень показателен на мобильных устройствах. Проверить потребление трафика на android-устройствах можно по инструкции на сайте Google или по инструкции производителя смартфона — пункты меню могут различаться. Обычно путь такой: «Настройки» → «Сеть и интернет» → значок шестеренки → «Трафик приложений». Приложения с самым большим расходом будут наверху.

Если в списке есть апп, который не должен ходить в интернет, лучше сразу его удалить. Часто скрытые майнеры прячут в безобидные приложения, например в фонарик или календарь.

Появление неизвестных файлов. Не все майнеры так или иначе оставляют следы. Обычно злоумышленники стараются спрятать файлы и информацию, необходимую для работы. Но если злоумышленник новичок или поторопился, то на рабочем столе или на одном из дисков могут появиться ранее отсутствовавшие файлы и папки.

Названия у них могут быть разные, но обычно это вариации слов Windows, System, Program Files. Если такие файлы и папки возникли в неожиданном месте, лучше сразу поискать в интернете, должны ли они быть там. Описать все правила и исключения сложно, но общий принцип такой: большинство системных файлов лежат в папке Windows, программы устанавливаются в Program Files, а настройки к ним записываются в одноименную папку в папке «Пользователи». Все эти файлы нужны для нормальной работы системы: они занимают гигабайты места на жестком диске, а система не даст удалить их по желанию пользователя.

Если на диске появились папки или файлы, имена которых похожи на системные, но они занимают несколько мегабайт и иногда меняют размер или имя, то это может быть вредонос. Такой файл можно загрузить на один из специальных сайтов для проверки — по результатам будет ясно, насколько он опасен.

Есть еще целый ряд признаков, которые принято относить к деятельности вредоносов: быстрая разрядка, обрывы связи, нагревание корпуса, но однозначно говорить о скрытом майнинге тут преждевременно. Стоит помнить, что гаджеты устаревают в течение 3—5 лет и иногда проблема вовсе не в злоумышленниках, а лишь в увеличившейся нагрузке.

Чем опасны скрытые майнеры

Главная угроза для пользователя — выход устройства из строя. Работа на предельной мощности может повредить смартфон или ПК, а ремонт будет дорогим. Например, троян Loapi так сильно нагружает устройство, что батарея вздувается и может взорваться.

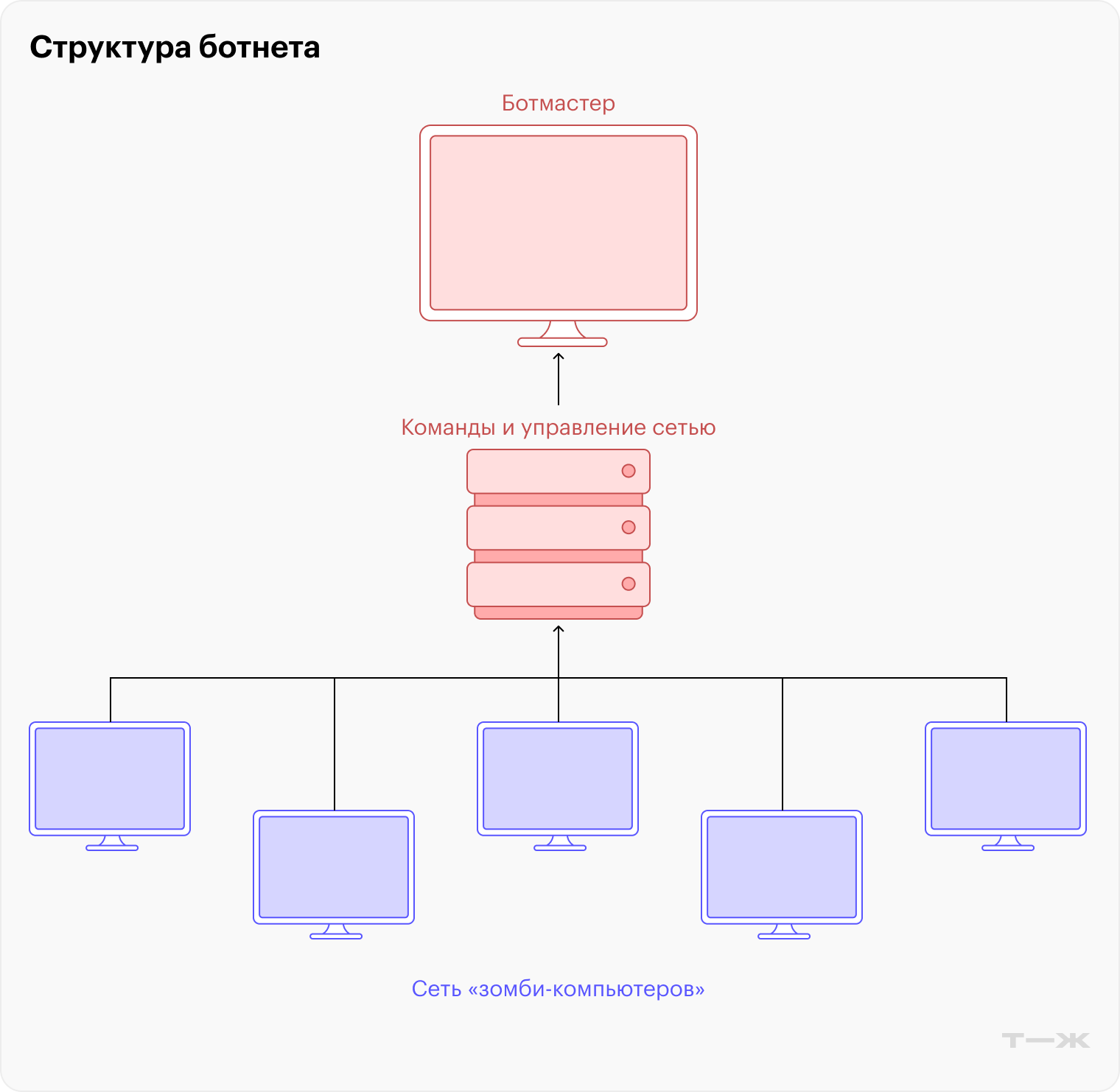

В интернете можно встретить мнение, что майнеры воруют конфиденциальные данные. Это не совсем так: майнер может быть одним из элементов целого вредоносного комплекса, где на первом этапе устройство включается в ботнет . С его помощью злоумышленники устраивают кибератаки.

Затем вредонос скачивает из интернета нужные ему файлы — и зараженное устройство начинает добывать криптовалюту. Делать это оно может и в масштабах ботнета. Параллельно программа может попытаться украсть данные банковской карты. Такие события случаются редко, но все же возможны.

Как удалить майнер с устройства

Если несколько симптомов указывают на троян-майнер, надо попробовать найти его и обезвредить. Но сначала убедитесь, что система и устройство работают нормально. Вот что стоит сделать:

- Установить доступные обновления системы. Это может сразу помочь, потому что в апдейтах порой бывают патчи для обезвреживания майнера.

- Удалить неизвестные приложения, особенно если они нагружают систему или расходуют трафик.

- Убедиться, что железо в порядке. Это более сложная задача, она может потребовать специальных навыков.

Когда система обновлена, устройство работает нормально, но все еще есть подозрения в трояне, то лучше проверить систему антивирусом — хотя бы тем же «Защитником Windows». В базах популярных программ есть средства для обезвреживания майнеров. Для разовой очистки хватит бесплатной версии или специального ПО для обезвреживания зловредов.

Вот еще несколько примеров:

- Dr. Web. Российский антивирус для Windows, Linux, macOS, Android. Находит все распространенные майнеры и не нагружает систему. Есть бесплатная утилита CureIT!, которая просканирует систему и удалит вредоносные файлы.

- Kaspersky Anti-Virus. Также поддерживает все популярные платформы, но для стабильной работы требует больше ресурсов. В бесплатной версии навязчиво просит купить лицензию. Также есть бесплатный сканер AVZ, который проверит компьютер на зловреды, включая майнеры.

Стоит помнить, что файлы, которые изначально заразили компьютер, могут остаться в целости и сохранности даже после антивируса. Хорошо спроектированные майнеры не раскроют себя сразу, поэтому заражение может случиться повторно. В таком случае придется полностью переустановить систему, а возможно и отформатировать жесткий диск. Этого сценария можно избежать, если предварительно установить антивирус, который найдет и обезвредит изначальные файлы вредоноса.

Как предотвратить заражение майнером

Любая вредоносная программа проникает на устройства либо из-за ошибок разработчиков, либо из-за недосмотра пользователя. Именно поэтому важно соблюдать некоторые простые правила информационной безопасности.

Не устанавливать сомнительные программы из сомнительных источников. Любой пиратский софт потенциально может содержать в себе зловред. Соответственно, нарушая закон в попытке сэкономить, можно получить проблемы с устройством.

Установить любой антивирус. Современные антивирусы неплохо оптимизированы и обычно работают незаметно для пользователя. Бесплатная версия справится с базовыми угрозами, включая майнеры, но лучше потратить несколько тысяч рублей в год для улучшенной защиты.

Отказаться от лишних программ и утилит, если есть стандартный апп. Злоумышленники иногда встраивают майнеры в программы, которые можно скачать официально. Если все же хочется заменить стандартный фонарик на что-то другое, лучше сначала прочитать отзывы.

Не открывать неизвестные файлы, полученные в электронных письмах или мессенджерах. Даже если человек есть в записной книжке, его профиль могут взломать и устроить рассылку. К подобным взломам пользователи относятся проще, поскольку обычно речь идет не о вымогательстве, а просьбе вроде посмотреть фото или проверить, открывается ли документ. Этим и пользуются мошенники.