Многие представляют хакера как человека с кучей хитрых устройств, программ, мониторов и энергетиков.

На самом деле типичный интернет-мошенник уже давно никого не взламывает. Он собирает данные о человеке в открытых источниках, а потом с их помощью уговаривает его перевести деньги. Это называют социальной инженерией. Когда аферисты притворяются сотрудниками полиции, Центробанка и ФСБ — это как раз пример такого способа обмана.

Расскажу о социальной инженерии и о том, как от нее защититься.

Вы узнаете

Что такое социальная инженерия

В контексте информационной безопасности этот термин обозначает совокупность методов психологического манипулирования. Цель мошенников, которые используют социальную инженерию, — заставить человека выдать конфиденциальную информацию, дать доступ к защищенным ресурсам, перевести деньги на счет злоумышленников.

Другими словами, социальная инженерия — это когда мошенники пытаются заставить человека совершить любое действие, которое идет вразрез с его интересами.

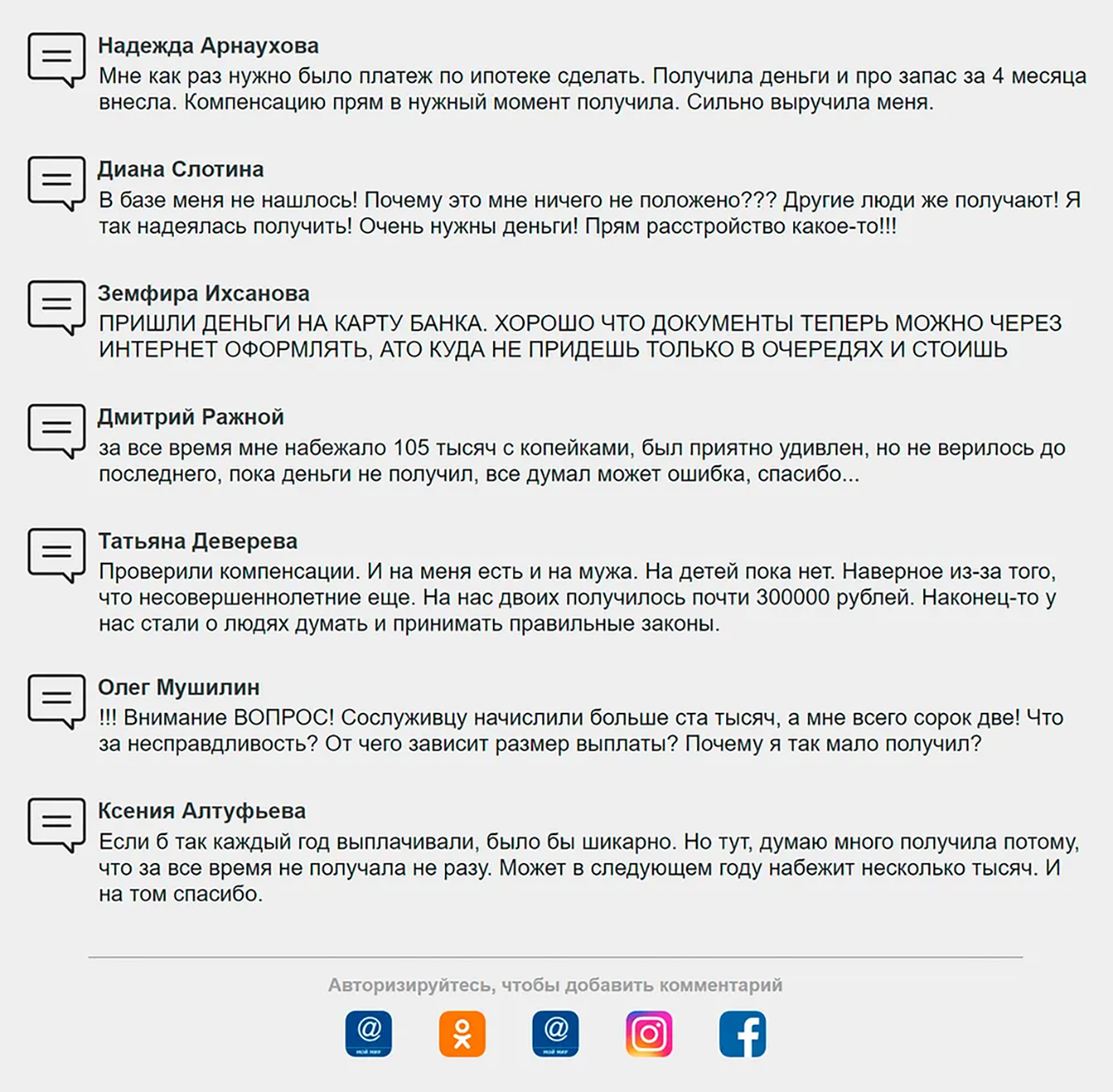

При этом не обязательно напрямую общаться с жертвой — голосом или по переписке. Порой достаточно создать условия, чтобы человек обманул себя сам. Например, прислать ему уведомление о компенсации за просмотр рекламы в интернете, которую переведут на счет сразу после «уплаты налога».

Все начинается с нулевого этапа атаки

Заставить человека сделать то, чего он не хочет, не самая простая задача. Для этого мошенникам нужно собрать о нем хотя бы минимальную информацию: как его зовут, сколько ему лет, в каком банке у него счета — например, если речь о схемах, связанных с «безопасным счетом».

Порой мы сами помогаем мошенникам узнать о себе больше. Вспомните, встречали ли вы в социальных сетях опросы, где спрашивают про марку первой машины или предлагают поставить лайк, если вы 1990 года рождения? Ответы помогают мошенникам подобрать пароль к вашей учетной записи или угадать кодовое слово в банке.

Такую подготовку специалисты называют «нулевой этап атаки». Благодаря полученной информации аферистам легче войти в доверие. Они могут написать от лица директора, назвать имена и должности коллег, а потом попросить ответить на звонок «из ФСБ» или «из Центрального банка».

В итоге мошенникам отдают деньги даже те, кто знает про их схемы и хорошо разбирается в технологиях. Например, из-за хорошей подготовки со стороны мошенников и последующей социальной инженерии миллионы рублей переводили доктор физико-математических наук, подполковник КГБ, сотрудники банков и программисты.

А один ученый, которому пророчили Нобелевскую премию, угодил в тюрьму на пять лет, потому что доверился фальшивой красотке из интернета и стал невольным соучастником контрабанды наркотиков. Эту историю мы разобрали в статье «Почему люди ведутся на глупые разводы».

Методы социальной инженерии

Социальная инженерия — это такой же неотъемлемый инструмент мошенника, как фотоаппарат для фотографа или руль для водителя. Взломать мозг человека зачастую гораздо проще, чем компьютер.

Большинство хакеров переключились с написания вирусов на написание сценариев звонков или писем со спамом. В итоге количество методов социальной инженерии стало расти в геометрической прогрессии: каждая группа мошенников придумывает что-то свое.

По данным компании Positive Technologies, на социальную инженерию приходится 83% атак. Вот самые популярные и необычные разновидности.

Фишинг. Это когда мошенник старается обманом получить доступ к важной информации: логинам и паролям, данным банковских карт и паспортов, кодам верификации, интимным фотографиям, важной переписке — всему, что помогает украсть деньги.

Вишинг, или голосовой фишинг. Квинтэссенция социальной инженерии — те самые звонки из банка, полиции, ФСБ, КГБ и других аббревиатур. Любопытная статистика: 60% разводов в России происходит через телефонные звонки.

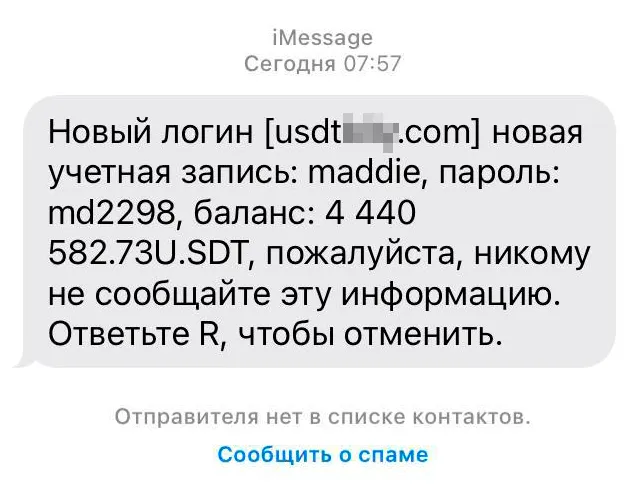

Смишинг. Это фишинг через смс. Например, как-то раз я получил смс с логином и паролем от кошелька, на котором лежали миллионы криптодолларов. Мошенники рассчитывали, что в приступе жадности я зайду на сайт, попытаюсь вывести деньги на свой счет и заплачу комиссию за перевод. Эту схему я разобрал в отдельной статье.

Бейтинг, или «дорожное яблоко». Например, хакер оставляет возле офиса флешку с надписью «Пароль от биткоин-кошелька» или диск «Зарплатная ведомость руководства». Расчет на то, что кто-то из сотрудников вставит носитель в свой компьютер, заразит его вирусом и тем самым предоставит хакеру доступ во внутреннюю сеть компании.

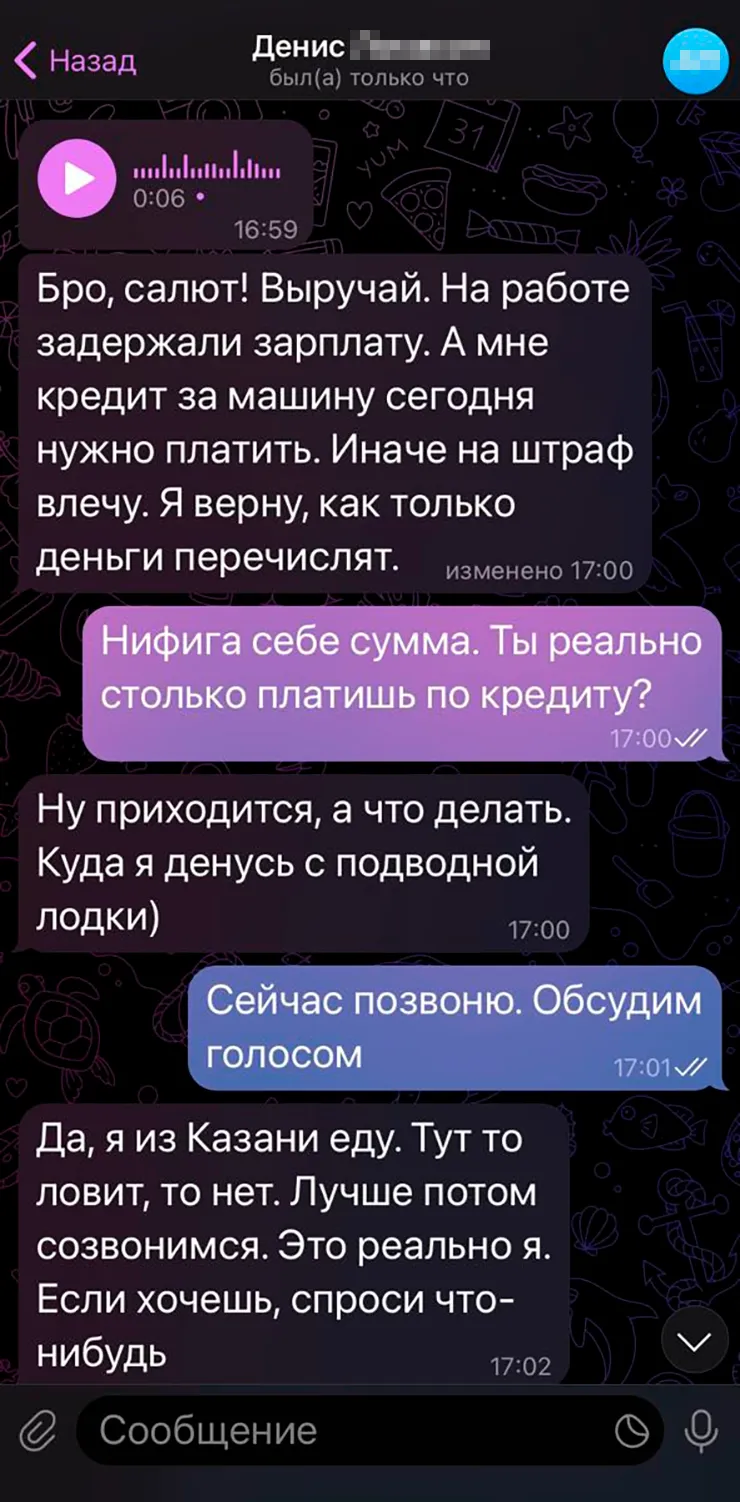

Спуфинг. В контексте сетевой безопасности так называют любую атаку, когда злоумышленник каким-то образом маскирует себя или свои действия под что-то, чему пользователь доверяет. Например, он может изучить соцсети жертвы, подделать профиль друга или родственника, а потом написать от его имени и попросить взаймы.

Обратная социальная инженерия. У этого термина два значения. Первое — из мира специалистов по безопасности, когда они подыгрывают аферисту, чтобы вычислить его и наказать.

Второе — это когда мошенник не мешает, а помогает своей жертве, чтобы вызвать у нее доверие. В некоторых разводах, связанных с поиском работы, мошенники сначала переводят соискателю небольшую сумму за тестовое задание. А потом предлагают начать зарабатывать полноценно — и просят внести на «рабочий счет» в несколько раз больше.

Quid pro quo, услуга за услугу. Метод похож на обратную социальную инженерию. Мошенник создает ситуацию, в которой навязывает свою помощь потенциальной жертве. Например, звонит и говорит, что на банковский счет человека совершают атаку, но он, доблестный сотрудник Центрального банка, поможет защитить деньги.

После неких манипуляций мошенник говорит, что отбил атаку, но теперь нужно вычислить преступника. Для этого он просит жертву помочь в расследовании: скажем, перевести деньги на определенный счет, чтобы Центральный банк смог отследить поток. Деньги, конечно же, сразу вернут, да еще и начислят бонус за сотрудничество.

Человек, которого только что «спасли», хочет отблагодарить «специалиста» — и переводит деньги. Разумеется, никто их не вернет, а мошенник сразу же положит трубку.

Shoulder surfing, серфинг из-за плеча. Модное название для обычного подглядывания. Обращали внимание, что на экране банкоматов ничего не видно, если посмотреть на них немного под углом? Это как раз для защиты от подглядывания из-за плеча: некоторые специалисты считают это разновидностью социальной инженерии.

Несмотря на всю банальность, такой метод может нанести серьезный ущерб компании. Представьте, что на входе в офис стоит дверь с кодовым замком: злоумышленник может из-за плеча посмотреть, как работник вводит код, а потом свободно входить в офис.

В самом офисе аферист может подслушать конфиденциальный разговор или подсмотреть пароль, который бухгалтер по старинке написал на бумажке на мониторе.

Tailgating, или Piggyback, «катание на спине». Еще одна атака из реального мира. Так называют явление, когда злоумышленник проникает на закрытую территорию благодаря сторонней помощи. Например, на входе в офис ловит случайного работника, говорит, что забыл свой пропуск, и просит пропустить его внутрь.

С более распространенным примером вы могли сталкиваться, если часто ездите в метро в час пик. Некоторые безбилетники пристраиваются к честным пассажирам, чтобы пройти через турникет, — это как раз тейлгейтинг.

Diversion Theft, кража с диверсией. Представьте, что вы заказали доставку из интернет-магазина. Курьера все нет и нет, и вдруг вы видите уведомление, что заказ доставлен.

Все потому, что мошенник пришел к вашему дому, стал высматривать курьера — и перехватил его. Злоумышленник притворился вами и сказал, что как раз вышел вынести мусор, а паспорт оставил дома. Но зачем курьеру ждать, когда можно вручить заказ и пойти по своим делам.

При должном уровне харизмы такие аферисты могут уговорить не то что доставщика пиццы, а даже курьера с новеньким дорогим смартфоном.

Претекстинг, или атака с предлогом. Метод, когда мошенник сначала разыгрывает невинный спектакль, чтобы разогреть потенциальную жертву: например, проводит опрос про любимые музыкальные группы. А потом предлагает оставить данные банковской карты, чтобы получить вознаграждение. Или представляется службой технической поддержки работодателя, задает обычные вопросы, а потом просит логин и пароль от учетной записи, чтобы что-то обновить. Разводы с заполнением анкет и опросов тоже используют этот прием.

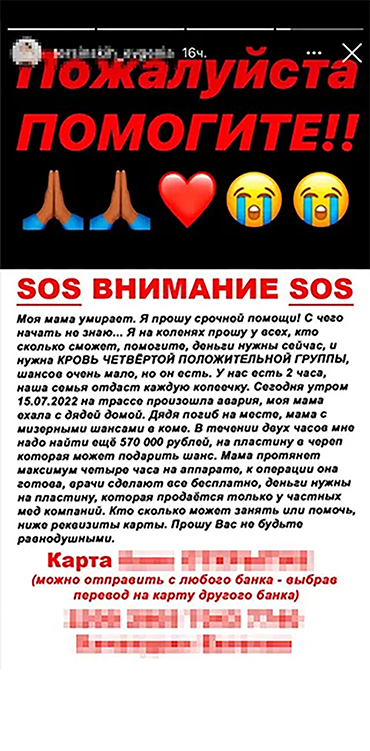

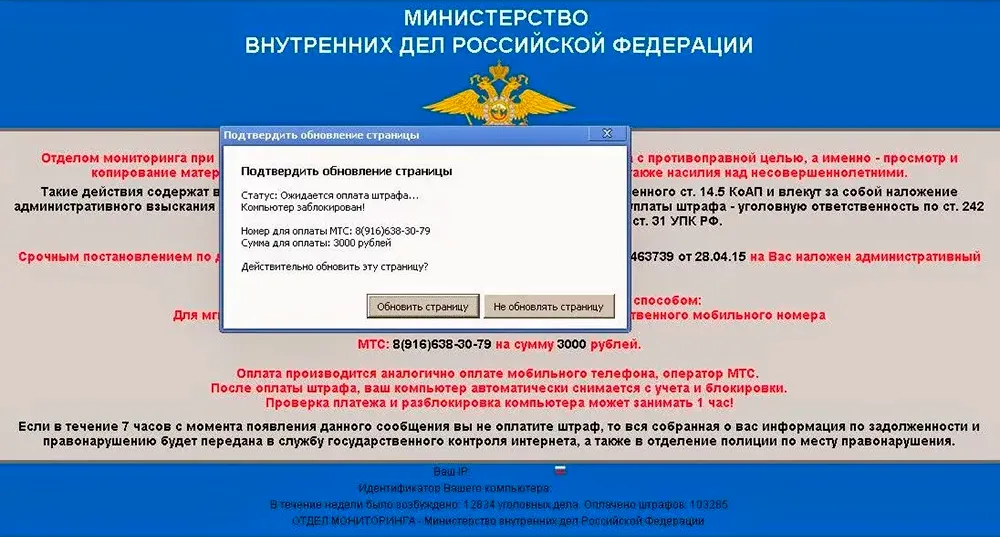

Scareware, пугалка. Баннеры о том, что ваше устройство заражено тысячью вирусов, электронные письма с требованием заплатить за некий компромат — в общем, все то, что должно вызвать страх и испуг. В какой-то степени звонки «из полиции», что кто-то прямо сейчас берет кредит на ваше имя, тоже можно отнести к этому методу.

Почему социальная инженерия работает

Профессиональные мошенники — хорошие психологи. Они выключают наше критическое мышление, используя инстинкты мозга. В итоге люди ведутся не потому, что они глупые, а потому, что их мозг перешел в «первобытный режим».

Модель поведения человека выглядит сложно: существуют сотни параметров, которые влияют на наши решения. Но если попытаться упростить, то у мозга есть всего два маршрута, по которым он пускает мыслительные процессы: «центральный» и «периферический».

«Центральный» маршрут работает в состоянии покоя. У мозга есть ресурсы и время, чтобы тщательно обработать полученную информацию и выдать логическое заключение. Именно поэтому, когда мы сидим перед экраном с чашкой кофе и читаем, как пенсионерка выбросила из окна 900 тысяч рублей из-за угроз по телефону, так и хочется ухмыльнуться: «Совсем из ума выжила! Ну могла бы просто трубку повесить! Кто на такое вообще ведется?»

А ведутся люди вот почему: когда звонят и пугают, что все деньги на счете вот-вот исчезнут, мозг переводит решения на «периферический» маршрут. Сигналы в голове начинают идти не через цепочку фильтров, а через аффективную реакцию.

Когда-то, в пещерные времена, аффективная реакция позволяла нашим предкам не задумываться, стоит ли убегать от странной зубастой кошки, а мгновенно принимать решение, сохраняя жизнь. Это наши базовые инстинкты: бей, беги, замри.

К сожалению, в наше более свободное от саблезубых кошек время аффективная реакция помогает мошенникам взламывать чужое мышление. Они вызывают у человека эмоцию и сразу получают нужную им реакцию. Именно поэтому некоторые пострадавшие описывают свое состояние как «я словно действовал на автомате».

Как распознать социальную инженерию

Залог успешного применения социальной инженерии — использование эмоций человека. Поэтому главное правило звучит так: если вас пугают, торопят, вам угрожают — возможно, это атака с помощью социальной инженерии.

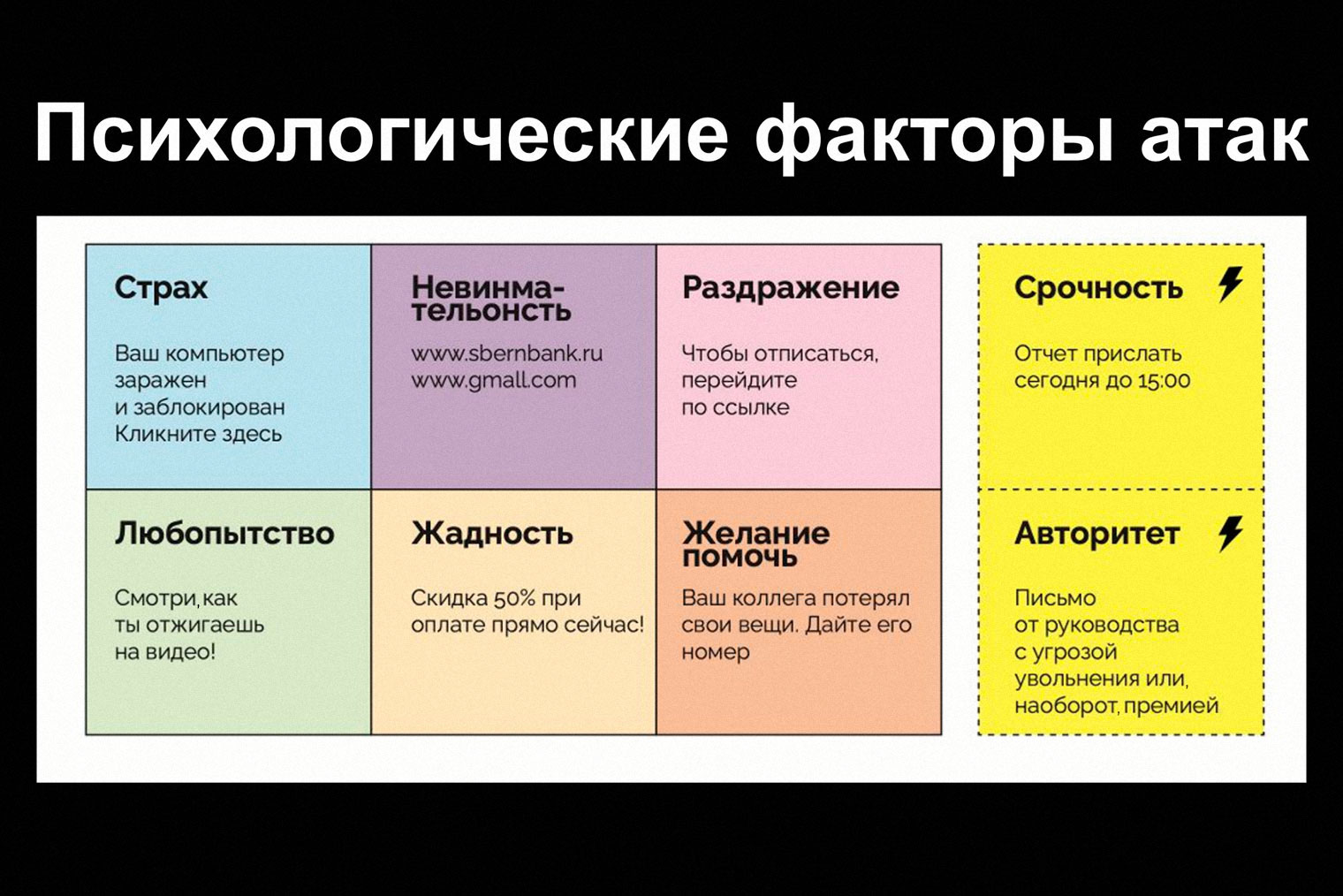

Человека не обязательно пугать: можно вызвать у него раздражение, любопытство или даже желание помочь. Эмоции, на которые давят мошенники, специалисты по безопасности называют векторами. Среди векторов еще выделяют невнимательность: хотя это не эмоция, а состояние человека, мошенники часто рассчитывают именно на нее.

У векторов есть усилители: например, авторитет и срочность. Они работают как катализаторы и повышают успешность атаки. В какой-то момент мошенники перестали представляться сотрудниками службы безопасности банка и стали звонить от имени «полковника ФСБ по экономическим преступлениям» или «ведущего специалиста Центрального банка»: ведь так звучит авторитетнее, а значит, больше шансов испугать человека и заставить его действовать необдуманно.

Вероятность успешного обмана также повышается, когда мошенникам удается вычислить актуальные потребности человека. Поэтому так много разводов связано с обещанием денег — и поэтому от них страдают те, кто сильнее нуждается.

Как защититься от социальной инженерии

Читайте про мошенников и схемы разводов. Это поможет выявить попытку обмана, когда вы с ней столкнетесь. Со временем вы научитесь распознавать мошенничество, даже если никогда о нем не слышали: мозг будет самостоятельно различать красные флаги.

Методы мошенников сложны и разнообразны, к тому же они постоянно придумывают что-то новое. Но главное в них — это атака на эмоции. Если во время звонка от незнакомого человека вы почувствовали страх, тревогу, раздражение — это повод прервать разговор, успокоиться и перезвонить самостоятельно.

Если «сотрудник банка» сказал, что ваши деньги в опасности, — перезвоните в банк по номеру с официального сайта или с банковской карты. Если «полковник ФСБ» сказал, что вы стали подозреваемым в расследовании, — перезвоните на горячую линию ФСБ. Если «врач» сказал, что ваш родственник попал в больницу и нужно срочно перевести деньги на лечение, — перезвоните родственнику.

Совладать с эмоциями бывает непросто. Вовремя распознать давление помогает прием «взять паузу»: если вас застали врасплох, не реагируйте сразу, дайте мозгу переключиться на новую задачу. Подробнее об этом приеме читайте в первом уроке бесплатного курса «Как защититься от мошенников». Этот же курс поможет развить насмотренность и научит распознавать большинство популярных схем развода.