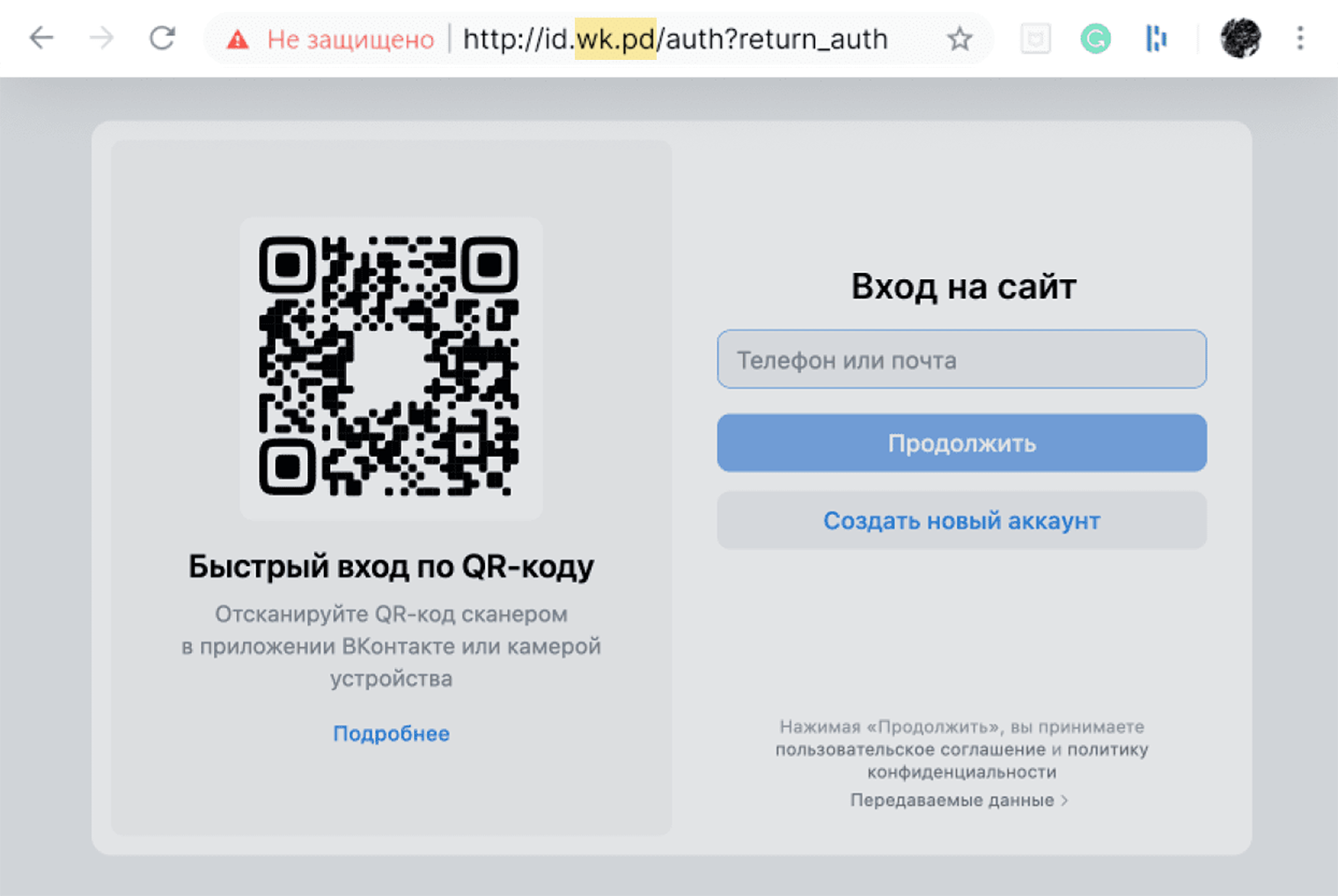

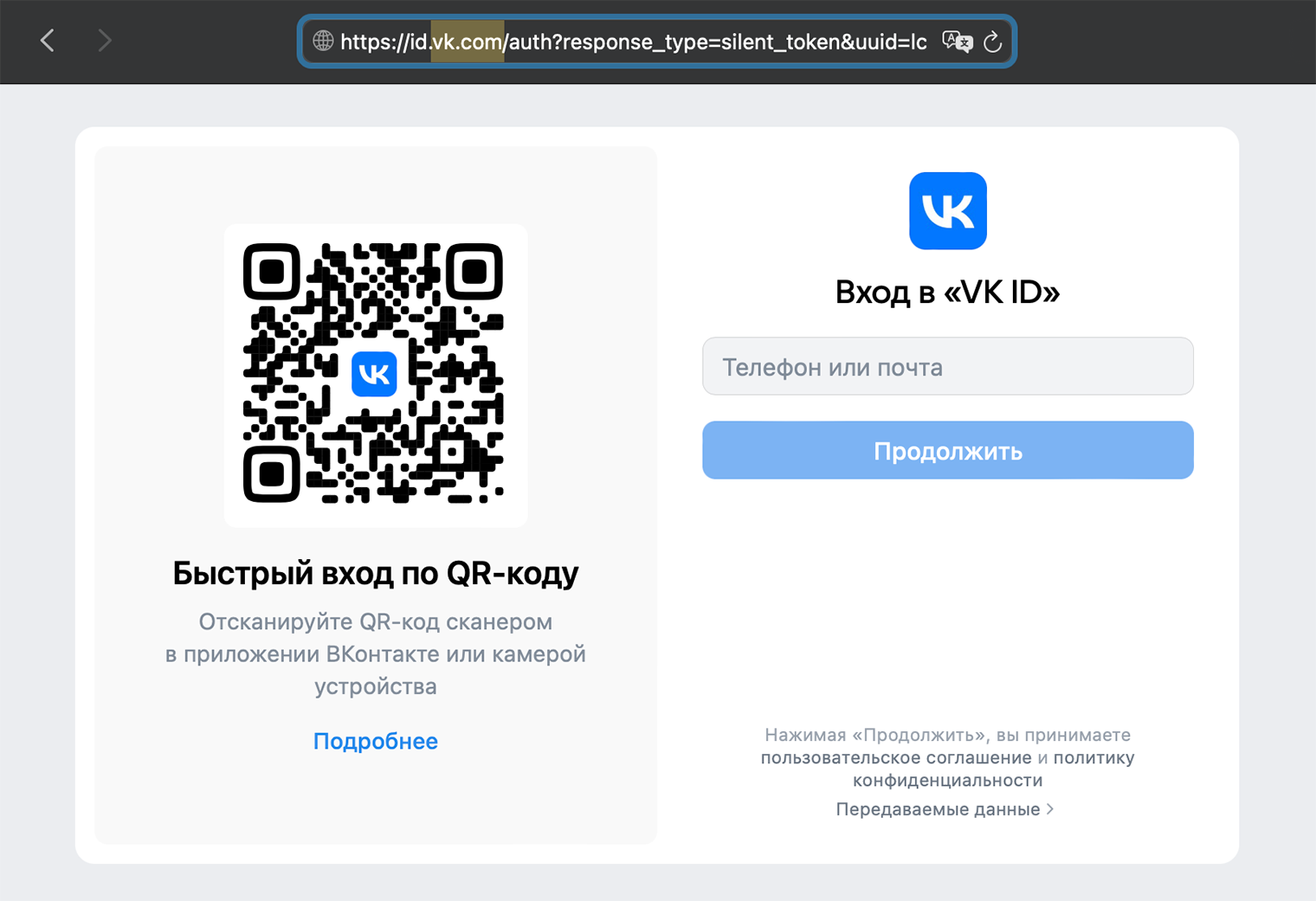

Мошенники могут скопировать любой сайт, и вы не увидите разницы с оригиналом. Но они не могут подделать адрес.

Чаще всего подделывают сайты соцсетей, интернет-магазинов, банков и госуслуг. Если ввести там логин и пароль или данные карты, мошенники получат доступ к вашему профилю или счетам. Чтобы этого избежать, в первую очередь смотрите на адресную строку браузера.

Если адрес отличается от официального — это мошенники. Например, tbank.ru — адрес сайта Т-Банка, а tinkoff-bank.ru, bonus-tinkoff.ru, t1nkoff.ru или случайный набор символов вроде 12ab3c.ru — подделка. Даже если там красуется логотип банка и предлагают открыть счет.

В каких ситуациях поможет

Когда мошенники заманивают на фальшивые сайты, чтобы украсть чувствительные данные или деньги. Вот несколько популярных схем:

- голосование в конкурсе, когда выманивают логин и пароль от соцсети;

- разводы на «Авито», когда мошенник присылает ссылку на фальшивый сайт для получения денег;

- акции в магазинах, когда обещают продать дорогую технику с большой скидкой;

- продажа билетов — например, на концерты или транспорт, особенно когда они уже везде закончились;

- мошенники прикидываются известными брокерами и обещают большие бонусы за пополнение счета и высокий заработок на инвестициях.

Что мешает распознавать подделки

Мошенники тоже понимают, что адрес сайта выдает обман, поэтому стараются сделать фальшивку похожей на оригинал. Скажем, oz0m.ru вместо ozon.ru, vvk.com вместо vk.com, magnit-discount.ru вместо magnit.ru или tinkoff.secure.ru вместо tbank.ru. В спешке такое легко не заметить, особенно если нет привычки смотреть на адрес вместо названия сайта.

Еще одна сложность — в адресной строке может оказаться много дополнительной информации, в которой легко потеряться. Это, например, адреса отдельных страниц сайта или специальные метки, которые помогают маркетологам отслеживать, как этот сайт используют посетители. Некоторые браузеры отрезают дополнительные части ссылок, чтобы адреса сайтов было проще увидеть, но далеко не все.

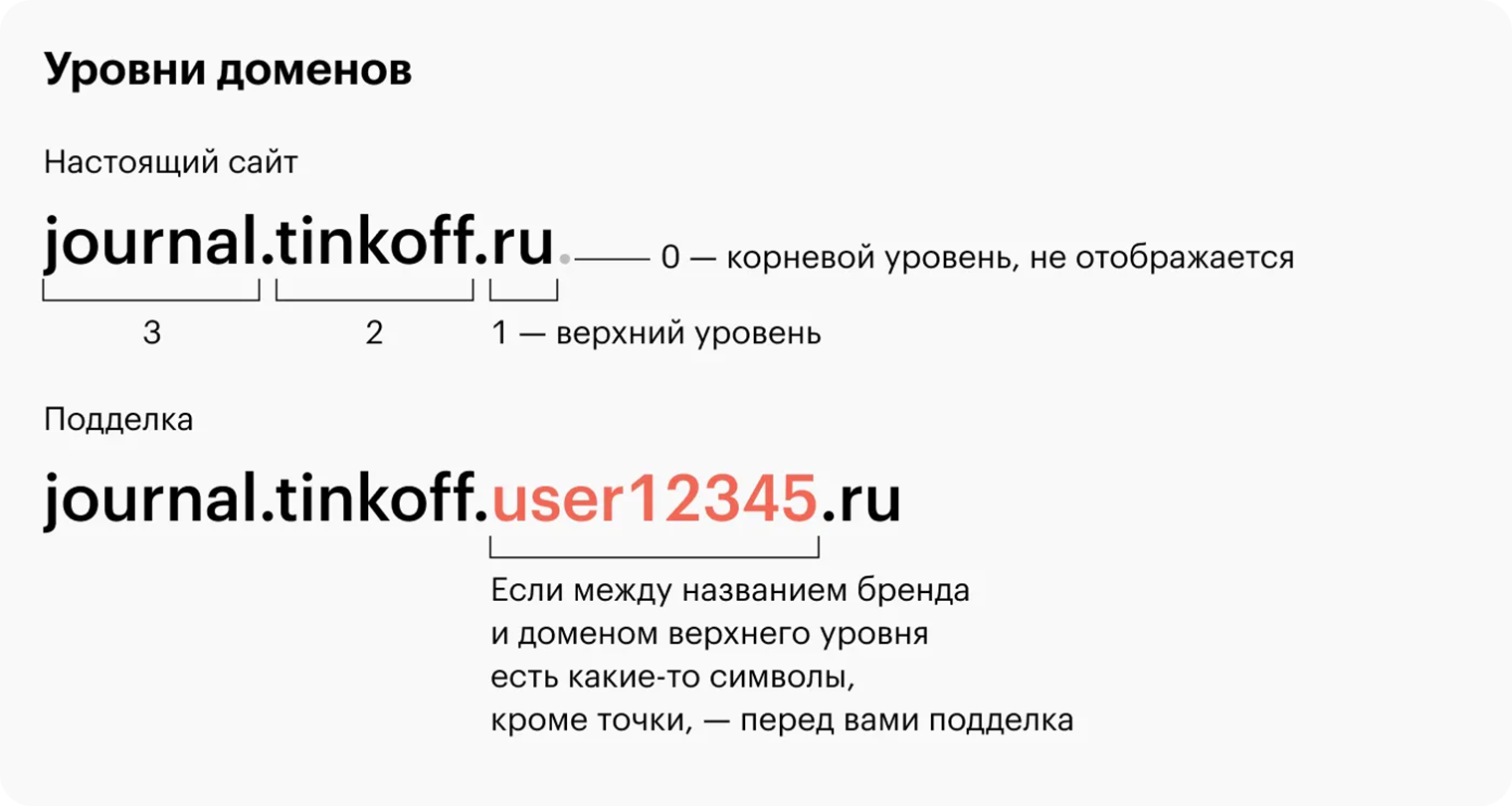

Справиться со сложностями поможет насмотренность. Потренируйтесь смотреть на адресную строку и выискивать глазами доменную зону где-то в начале адреса — это, скажем, .ru, .com или .рф. И слово, которое находится от нее слева через точку. Это две определяющие части адреса — домены первого и второго уровня.

Если слева от этой пары стоит через точку еще одно слово — ничего страшного, это домен третьего уровня. Грубо говоря, филиал, который принадлежит владельцам домена. Скажем, journal.tinkoff.ru — дочерний проект tbank.ru. Без разрешения администратора домена tbank.ru никто не может создать сайт с адресом privet.tinkoff.ru или poddelka.tinkoff.ru.

А вот если какое-то слово вклинилось между доменами первого и второго уровня — это совсем другой сайт. Если в нашем примере поменять слова местами, то tinkoff.journal.ru — это уже часть домена journal.ru, который не имеет никакого отношения к домену tbank.ru. Подробнее о том, как устроены домены, мы рассказали в статье про фишинг.

Сначала все это выглядит немного сложно, но, если приучить себя смотреть на адресную строку вместо названия сайта, вы быстро привыкнете. Это не значит, что теперь никто не сможет вас обмануть: подделку могут продать и на вполне официальных ozon.ru или avito.ru. Но такая привычка поможет отсеять самые грубые попытки мошенничества.

Если сталкивались с мошенниками, поделитесь своей историей с другими читателями