Чем могут быть опасны расширения для браузера — и как себя защитить

Боремся с вредными аддонами

Расширения для браузеров сильно облегчают жизнь, но с ними нужно быть осторожным.

Иногда в них может скрываться вредоносный код, с помощью которого мошенники зарабатывают деньги. Причем вредными расширениями могут пользоваться миллионы людей, даже не подозревая о проблемах. Компании стараются вовремя удалять вирусные аддоны со своих площадок, но киберпреступники умеют обходить ограничения.

Расскажу, как безопасно пользоваться плагинами для браузеров и не стать жертвой мошенников.

В чем опасность расширений для браузеров

Расширения — небольшие программы, которые добавляют браузеру новые функции. Например, блокировку рекламы, поддержку чат-ботов, удобный менеджер закладок и многое другое.

Расширения обычно создают отдельные разработчики или компании, реже — производители браузеров. Поэтому аддонов существует сотни тысяч, а новые появляются ежедневно. Плагины для браузеров в основном можно найти в официальных интернет-магазинах вроде Chrome Web Store или Firefox Add-ons.

Главная проблема таких площадок — недостаточный уровень модерации. Никто не может точно проверить, как на самом деле устроен очередной плагин. У модераторов нет времени на кропотливое тестирование, иначе создателям аддонов пришлось бы ждать публикации месяцами.

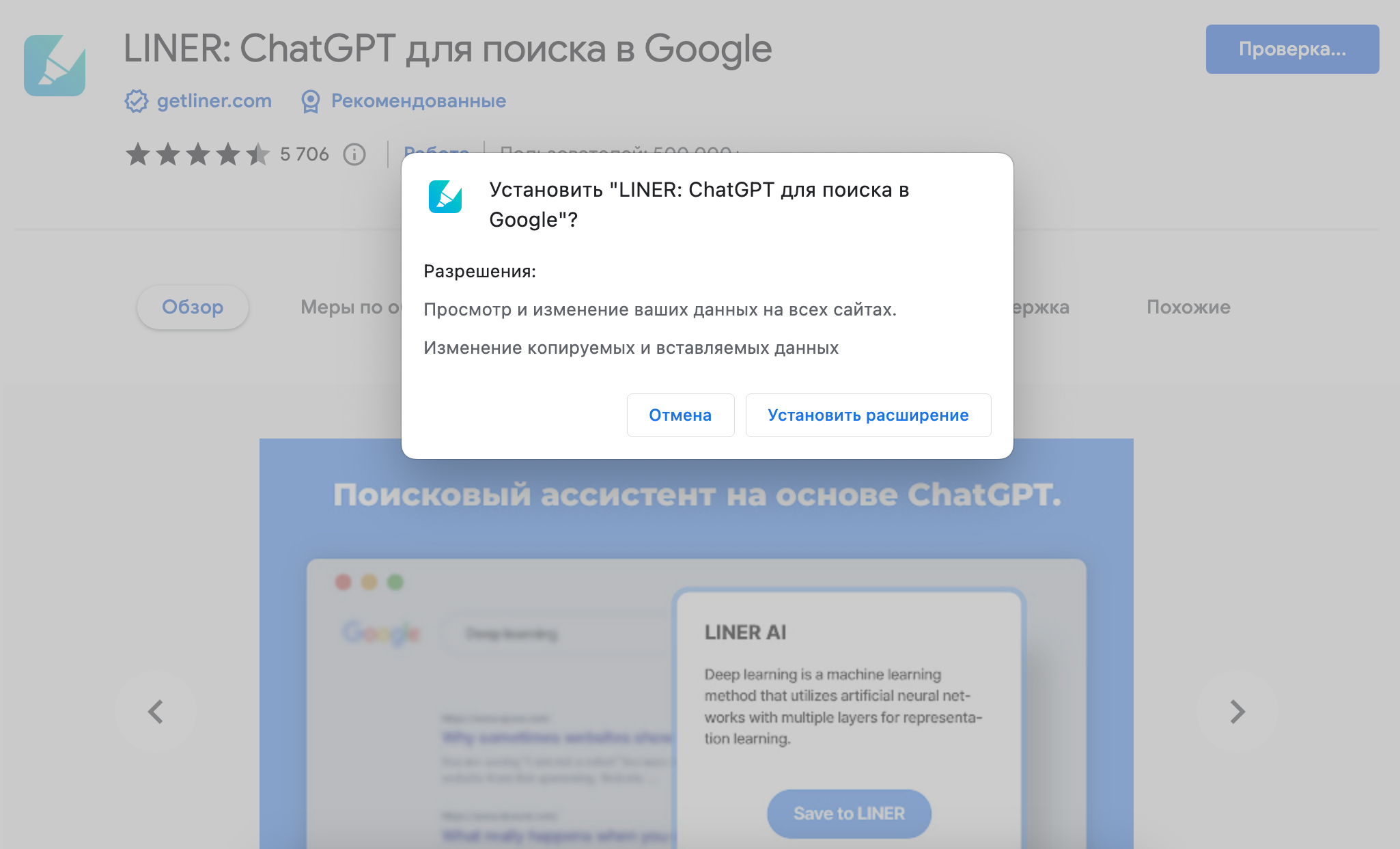

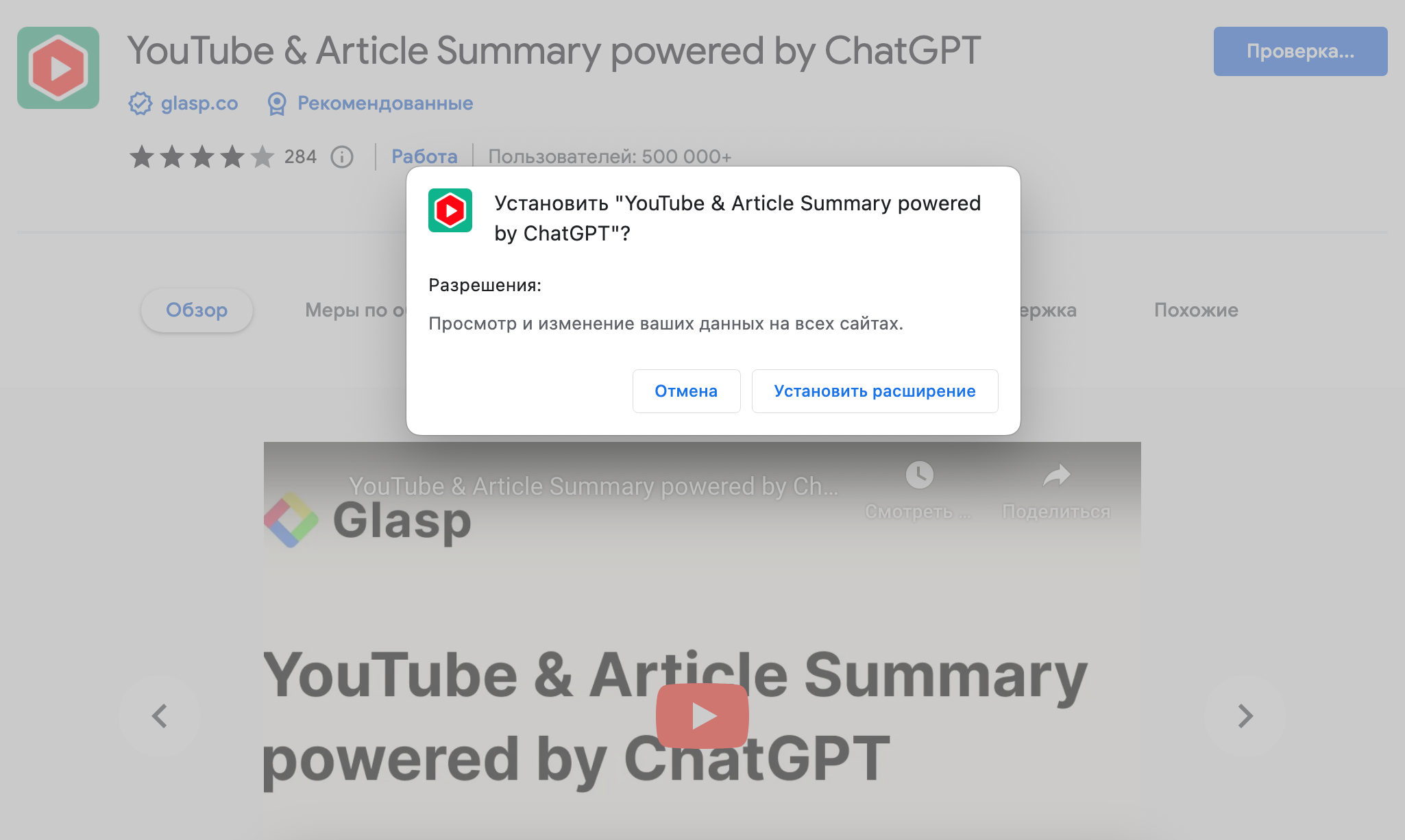

Перед тем как плагин начинает работать, он запрашивает у пользователя разрешение на доступ к тем или иным данным. Таким запросам часто не придают особого значения, хотя уже на этом этапе возникает опасность.

Если расширение безопасно, после начала работы браузер просто получит заявленную функцию. А вот вредоносный код сразу подвергает устройство опасности.

Виды разрешений разделяют на группы по степени риска. Чем шире доступ плагина к личным данным, тем выше риск. Вот какие бывают группы:

- Низкий риск. Если расширение просит доступ к закладкам, истории просмотра, местоположению, данным буфера обмена, вкладкам и списку других аддонов, то все в порядке.

- Средний риск. Если аддону нужно разрешение для просмотра, изменения и запроса данных с любого посещаемого сайта, то риск чуть выше. Например, если у расширения для работы с «Гугл-документами» есть доступ только к этому сайту, то оно среднего риска.

- Высокий риск. Если плагин требует доступ ко всем данным на компьютере или сайтах. У расширений с такими полномочиями есть полный контроль над вашим браузером.

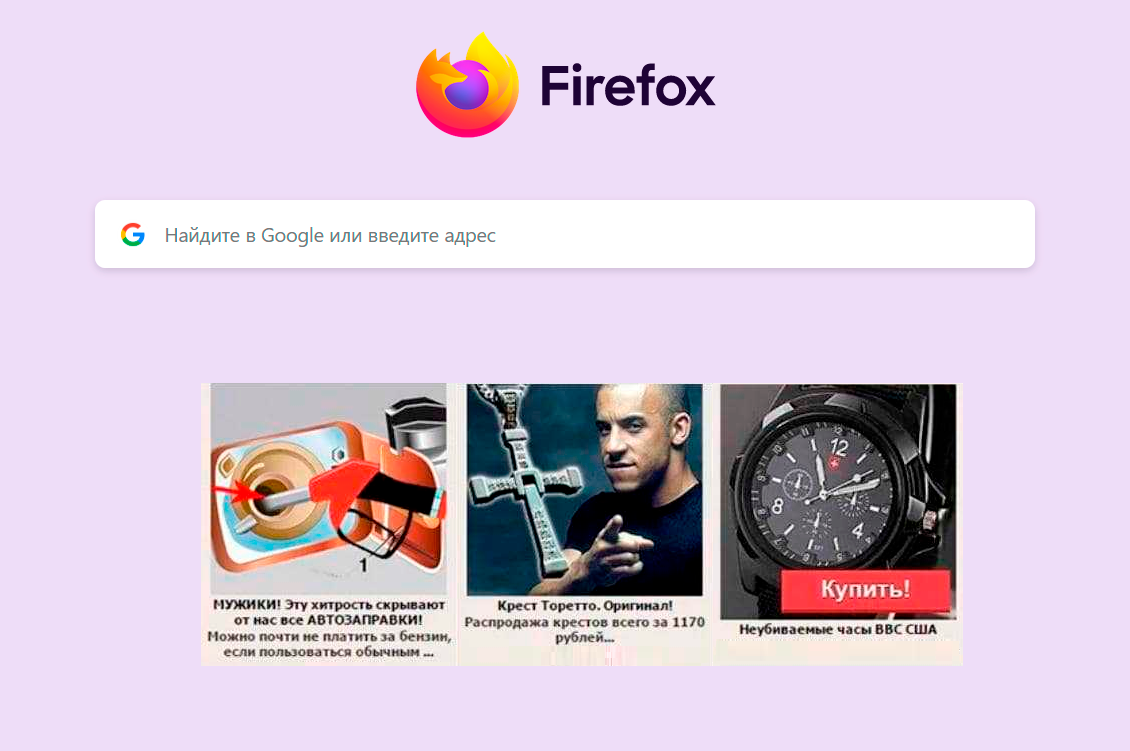

Выдача аддону «желтого» или «красного» разрешения может открыть мошенникам доступ к конфиденциальным данным — например, к содержимому форм на сайтах и файлам cookie. Что важнее, в этом случае расширения смогут менять содержимое страниц — к примеру, встраивать в них рекламу.

Специалисты кибербезопасности разделяют мошеннические расширения на две группы: рекламные и вредоносные. Чаще всего встречаются первые — их примерно 70%. Чтобы разбираться в угрозах, стоит знать, чем именно опасные дополнения отличаются друг от друга.

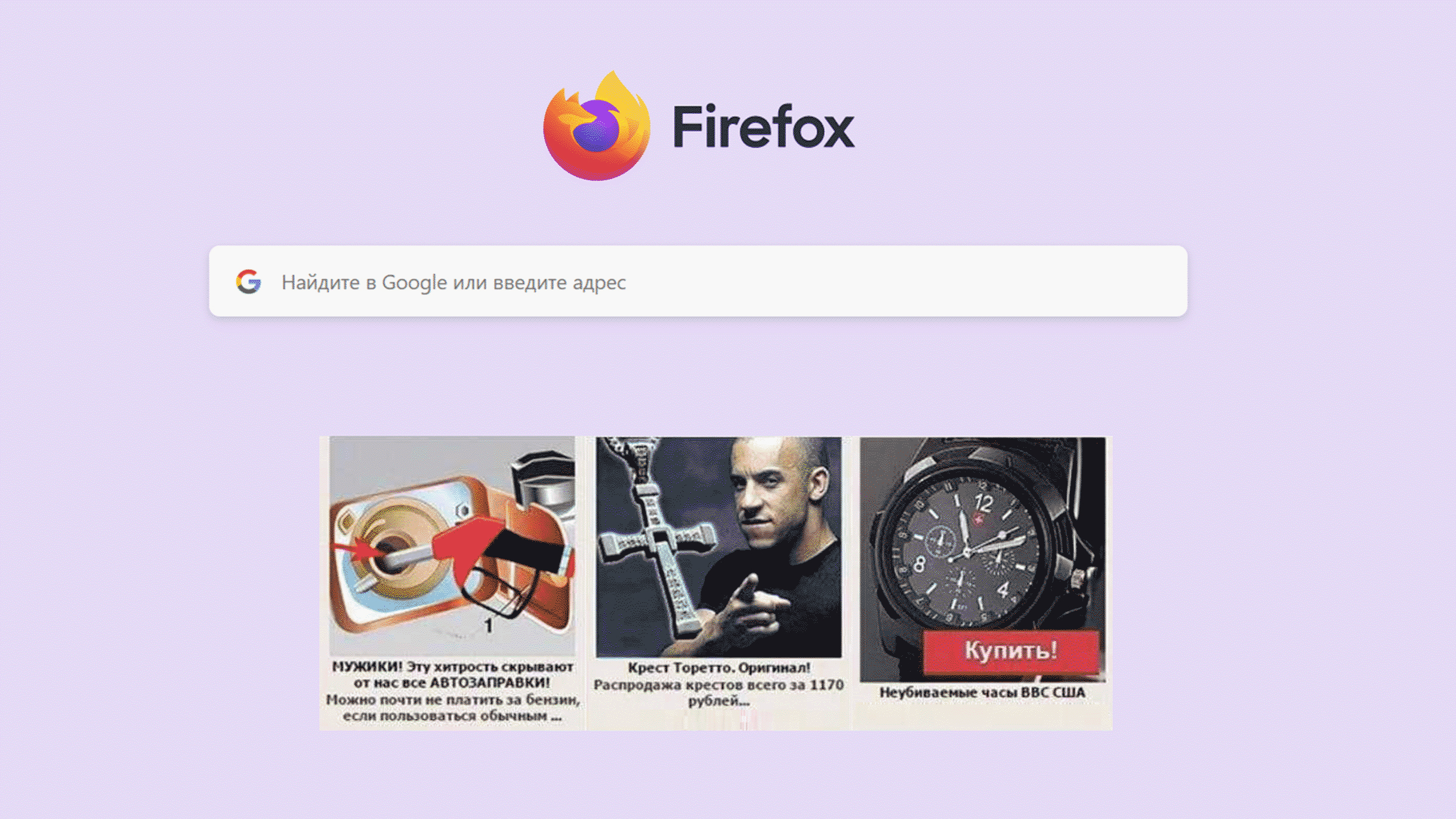

Рекламные плагины. У них есть разрешение на изменение страниц, поэтому они встраивают туда партнерскую рекламу. Пользователю кажется, что это владелец сайта облепил все вокруг баннерами. На самом же деле причина в работе расширения. Мошенники изучают интересы посетителей сайта, чтобы объявления оказались максимально релевантными и по ним чаще кликали.

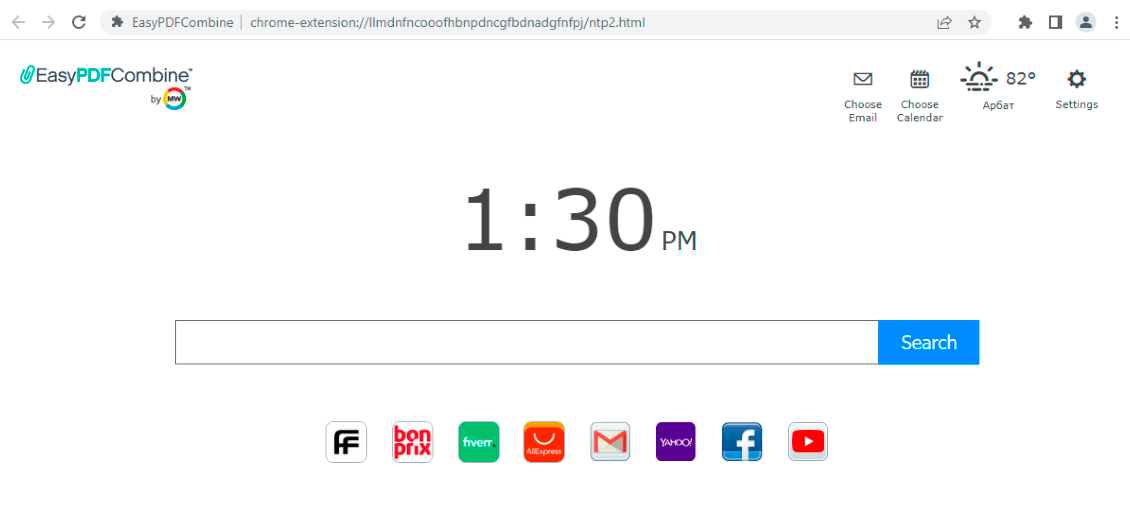

За последние годы специалисты «Лаборатории Касперского» обнаружили несколько расширений из семейства WebSearch, которые меняли стартовую страницу браузера на рекламную. Под поисковой строкой появлялись партнерские ссылки на AliExpress и другие сайты розничной торговли, а сама поисковая система заменялась на некий search.myway. Так злоумышленники могли сохранять и анализировать поисковые запросы, чтобы персонализировать баннерную рекламу.

Вредоносные плагины. Эти расширения могут красть данные банковских карт, собирать и продавать личную информацию, запускать фоном видео для накрутки просмотров.

Например, в 2020 году Яндекс заблокировал расширения SaveFrom.net, Frigate Light или Frigate CDN, потому что у их пользователей проигрывалась фоном беззвучная реклама, из-за чего компьютеры перегружались. Сами пользователи объявлений не замечали, а мошенники за счет этого зарабатывали накруткой просмотров.

Почему в официальных магазинах есть опасные расширения

Перед публикацией в онлайн-магазинах все плагины проходят автоматизированную модерацию. Если программа замечает, что в расширении есть опасность, она помечает его. После этого модератор вручную проверяет источник проблемы.

Алгоритмы модерации считают потенциально опасными плагины с четырьмя основными признаками. Расширение может быть опасным, если оно:

- От новых малоизвестных разработчиков.

- Создано недавно.

- Запрашивает разрешения, не совпадающие с его функциями.

- Сильно изменилось после обновления.

Контроль официальных магазинов не может полностью обезопасить пользователей от мошенников. Преступники давно изобрели способы обхода ограничений.

Мошенники предлагают загрузить расширение со стороннего сайта. Несколько лет назад Google запретила ставить аддоны таким способом, но ограничение можно обойти. Это очень большой риск.

Преступники вводят в заблуждение алгоритмы и модераторов запутанным кодом. За ним бывает сложно разглядеть опасность, и тогда новые расширения проходят проверку. Так случилось в марте 2023 года с плагинами для добавления ChatGPT в Chrome. В результате преступники украли учетные записи пользователей «Фейсбука».

Преступники крадут аккаунты других разработчиков, чтобы не проходить дополнительную проверку из-за статуса нового автора. Так в 2017 году произошло с расширениями Web Developer и Copyfish. Профили владельцев вполне безопасных расширений взломали с помощью фишинга. Мошенники выпустили обновления со спамом, и те автоматически загрузились всем пользователям. Это коснулось более миллиона устройств.

Специалисты по кибербезопасности раскритиковали производителей браузеров, потому что те недостаточно внимательно относились к защите разработчиков. Раньше для доступа к учетным записям не нужно было проходить двухфакторную аутентификацию. При этом создатели плагинов владели кодом, установленным у миллионов людей. Сегодня Chrome и другие популярные браузеры обязывают владельцев аддонов надежно защищать свои аккаунты, но преступники адаптировались и к этому.

Иногда мошенники покупают готовые аккаунты разработчиков. Даже популярные расширения бывает сложно монетизировать, поэтому авторы соглашаются на продажу. Мошенники выкупают плагины и атакуют их пользователей. Они не сталкиваются с проверками из-за статуса аккаунта. Так случилось с расширением Particle, которое переделали в рекламный инструмент.

По данным «Лаборатории Касперского», с 2020 по 2022 год два с половиной миллиона пользователей подверглись атаке вредоносных расширений. Преступники похищали данные из буфера обмена, файлы cookie и даже записывали нажатия клавиш с помощью кейлоггеров. Клиенты опасных расширений теряли конфиденциальные данные, учетные записи и деньги.

Как пользоваться расширениями безопасно

Полностью отказываться от расширений — не лучший выход. Не все из них опасны, а без плагинов вы не получите максимум возможностей браузера. Важно научиться самостоятельно определять, какие аддоны стоит обходить стороной. Для этого есть ряд рекомендаций, соблюдение которых поможет снизить риск.

🧹 Удалите ненужные расширения. Со временем плагины накапливаются, и становится сложно понять, что за что отвечает. К тому же они перегружают браузер. Если вы не используете какой-то аддон или он вам незнаком, удалите его. Чем меньше дополнений, тем меньше нужно контролировать их работу, а значит, меньше и риска.

Вот как удалить лишние расширения в популярных браузерах:

- Google Chrome: нажмите три точки в углу → «Дополнительные инструменты» → «Расширения» → кнопка «Удалить» напротив ненужного.

- «Яндекс-браузер»: нажмите на три полоски в углу → «Дополнения» → «Удалить».

- Mozilla Firefox: три полоски в углу → «Дополнения и темы» → «Расширения» → три точки напротив расширения → «Удалить».

- Safari: «Настройки» → «Расширения» → «Удалить».

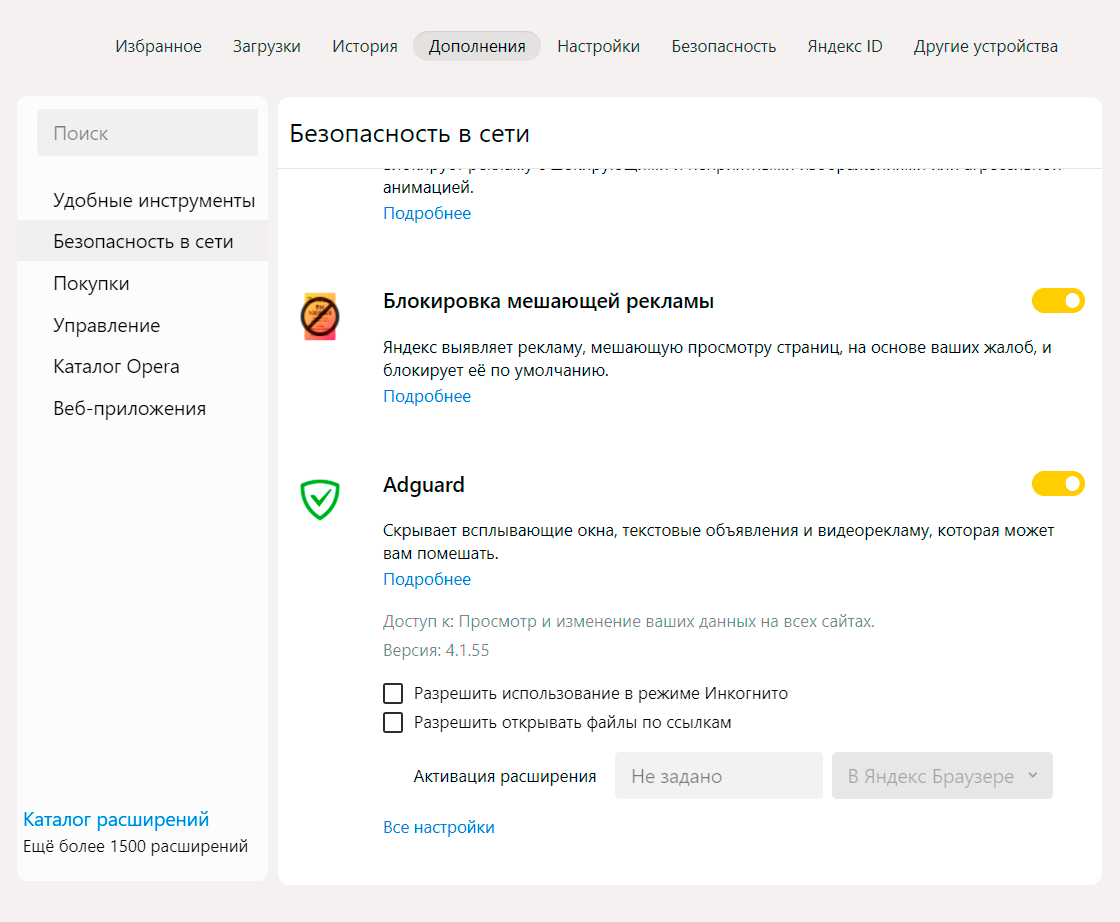

🔍 Проверьте используемые расширения. Чтобы сделать это, уточните, к чему они просят доступ. Вы могли забыть, с какими данными работает тот или иной аддон. Да и его разработчики могли поменяться и запросить больше доступа.

Если плагин требует больше, чем ему нужно, его лучше удалить. Вот как изучить разрешения для любых аддонов:

- Google Chrome: нажмите три точки в углу → «Дополнительные инструменты» → «Расширения» → кнопка «Сведения» напротив плагина.

- «Яндекс-браузер»: три полоски в углу → «Дополнения» → «Подробнее» снизу расширения.

- Mozilla Firefox: три полоски в углу → «Дополнения и темы» → «Расширения» → три точки напротив расширения → «Управление» → «Разрешения».

- Safari: «Настройки» → «Расширения» → нажмите на интересующее → изучите разрешения.

👍 Скачивайте плагины только из проверенных источников. Если расширения нет в онлайн-магазине браузера, а скачать его можно только с сайта разработчика, будьте осторожны. Возможно, так автор обходит модерацию. Загружать аддон стоит, только если он от известной компании или проверенного автора.

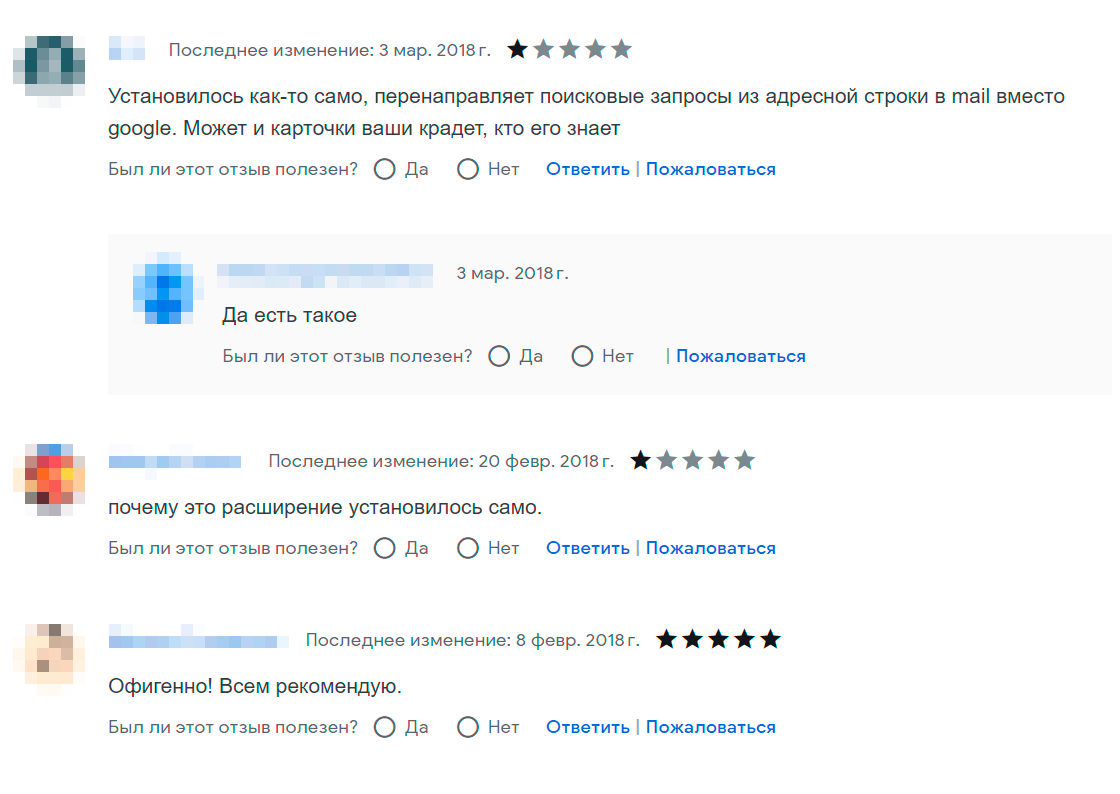

🤓 Проверяйте разработчика. Перед установкой дополнения внимательно изучите отзывы на странице онлайн-магазина. Посмотрите, сколько пользователей скачало аддон. Иногда люди указывают, что после загрузки у них в браузере появляется реклама, подменяются ссылки или происходят другие странности.

Еще стоит изучить разработчика: найти его личный сайт, блог или соцсети, посмотреть на активность в интернете. Если о нем нет никакой информации, а на странице расширения мало отзывов и загрузок, этот аддон может быть опасен. В магазинах Сhrome и Opera у проверенных разработчиков есть галочка верификации, а в Firefox — значок «Рекомендуемые».

🦠 Установите антивирус. Программа сама позаботится о безопасности, а вы не будете рисковать своими данными. Все современные антивирусы умеют проверять браузерные расширения и вовремя замечают, если те ведут себя странно. Вот некоторые популярные решения:

- 360 Total Security. Есть встроенные программы для ускорения и очистки памяти компьютера. Можно пользоваться бесплатно. А премиум-версия убирает рекламу и дает больше полезных инструментов вроде трекера конфиденциальности.

- Dr.Web. Встроенный антиспам, защита от вымогателей и потери данных. Есть функции родительского контроля.

- Norton. Поставляется вместе с умным брандмауэром, облачным хранилищем для резервных копий системы и менеджером паролей. Регулярно попадает в подборки лучших программ для безопасности среди конкурентов.

Мы постим кружочки, красивые карточки и новости о технологиях и поп-культуре в нашем телеграм-канале. Подписывайтесь, там классно: @t_technocult