Как не допустить утечку персональных данных клиентов

Персональные данные клиентов — это сведения о клиентах, которые покупали товары, услуги или работы компании.

Бизнес, который работает с клиентами, часто имеет дело с их персональными данными — именем, фамилией, отчеством, датой рождения, почтой и номером телефона.

Такую информацию нужно хранить по строгим правилам, не разглашать и не допускать ее утечки за пределы компании. Если не соблюсти эти правила, можно получить штраф до 1 миллиона рублей, а в некоторых случаях — и 18 миллионов рублей.

Охотиться на чужие данные могут хакеры или конкуренты — чтобы заработать, нанести вред репутации бизнеса, украсть клиентов. Обычные работники в основном сливают персональные данные случайно, из-за низкой информационной грамотности — незнания законов, технических правил, как пользоваться информацией в интернете, и этических норм. Этим, конечно же, пользуются злоумышленники.

Я юрист по информационной безопасности, работаю с персональными данными пять лет и пишу о них кандидатскую диссертацию. Расскажу, как бизнес может обезопасить себя от нерадивых сотрудников и защитить конфиденциальную информацию о клиентах от утечки.

Что вы узнаете

- Почему персональные данные — это ценность

- Как происходит утечка персональных данных

- Как уберечь клиентскую базу от утечки через работников

- Зачем рассказывать клиенту, как вы работаете с его данными

- Какие есть требования к защите персональных данных

- Что делать, если работник слил персональные данные клиентов

Почему персональные данные — это ценность

Для бизнеса данные о клиентах очень ценны. С помощью CRM-сервисов компании и ИП собирают информацию о поле, возрасте клиентов, где человек живет и как часто покупает товар или заказывает услуги. Эти и другие данные помогают понять клиента, его предпочтения и примерные доходы. Если работать с такой информацией, бизнес может сформировать предложение, которое понравится клиенту и станет основой регулярных заказов. А фирма или ИП в итоге получит стабильный доход.

Данные о клиентах — коммерчески ценные. Информация о клиентах всегда будет интересна конкурентам. Если произойдет утечка клиентской базы, то есть персональных данных, этим могут воспользоваться не только конкуренты, но и мошенники или спамеры.

Кроме того, персональные данные — это актив. В исследовании PwC считают, что данные одного пользователя «Вотсапа» в 2018 году стоили 30 $. Цена более значимых данных, например контактов и рабочих сведений пользователей «Линкед-ина», — до 260 $. Эту цену установили при оценке активов компаний.

Экономически данные ценны тем, что с их помощью можно узнать потребительские предпочтения и привлечь больше клиентов. Контакты и рабочие сведения пользователей «Линкед-ина» заинтересуют не одного работодателя и не одну рекрутинговую компанию.

Там, где есть денежный эквивалент информации, есть и злоумышленник, который захочет обогатиться за счет чужих данных. Например, в 2021 году Tadviser посчитали, что продажа баз данных может варьироваться от 2 $ (127 ₽) до 1600 $ (100 000 ₽). Чем они ценнее, то есть чем актуальнее и богаче по количеству представленных людей, тем выше цена. Утратившие актуальность базы данных выставляют на черном рынке бесплатно.

Продавать могут, например, справку о клиенте сотовой компании, в которой есть его имя, номер телефона, дата заключения договора абонентского обслуживания, тарифный план. Еще один вариант данных для продажи — детализированная история звонков клиента. Такие сведения интересны злоумышленнику для отслеживания деловых связей, местоположения и финансовых операций абонента.

История звонков может стоить дороже — хотя бы потому, что охватывает не одного субъекта, но и его контакты.

Как происходит утечка персональных данных

Персональные данные считаются конфиденциальной информацией. Сотрудники, получившие доступ, никому не должны ее передавать, если нет законного основания. Иначе произойдет утечка, в быту называемая «слив данных».

Сливы происходят по неосторожности или халатности работника, всей компании, индивидуального предпринимателя, либо умышленно.

Слив данных по неосторожности. Возьмем для примера работника, в чьи обязанности входит обработка персональных данных в клиентской базе работодателя.

Работник забыл правила безопасности и переслал с корпоративной почты на свою личную список клиентов — их ФИО и номера телефонов. Он сделал это для своего удобства. Например, чтобы поработать с базой дома или посмотреть ее в телефоне по пути домой. В этом случае забывчивость, безответственность, непредусмотрительность работника можно назвать одним словом — неосторожность.

Неосторожностью можно назвать и случай, когда хакер присылает работнику письмо с электронной почты вроде avito@bjkl.ru или amazon1@lmn.com, а в письме есть вирус, скачивающий нужную информацию с компьютера адресата.

Очевидно, что адреса не официальные, но вводят в заблуждение из-за известных брендов в названии. Работник может перепутать адреса и по невнимательности перейти по ссылке из письма.

Слив данных по халатности работника. Если работник распространил в интернете пароли от рабочих систем, где есть персональные данные, это можно назвать халатностью. Ведь любой конкурент теперь может войти в клиентскую базу компании или ИП, скопировать или изменить интересные ему данные.

Я бы отнесла к халатности и те случаи, когда должностное лицо не следит за обновлением бизнес-процессов, затрагивающих обработку данных. Скажем, не вносит новые обрабатываемые данные в перечни, не уведомляет Роскомнадзор о передаче данных за рубеж. Такое случается, когда на роль ответственного за обработку персональных данных назначают работника, который ничего не понимает в этой сфере.

Назначение на должность в этом случае формальное, для видимости соблюдения закона.

Бессистемная работа с процессами приватности в бизнесе и отсутствие специалиста, который бы мог выстроить их грамотно, грозит потерей данных, компрометацией паролей, неправомерным копированием баз данных и сливом данных по неопознанным каналам.

Слив данных по умыслу работника. По мнению компаний «Крок» и «Эври-тег», которые специализируются на информационной безопасности, умышленные сливы участились из-за пандемии и режима удаленной работы.

Вне офисов работодатель может с помощью специальных программ частично контролировать, как работник выполняет свои рабочие функции — к каким сетям подключается, какие носители информации использует.

Однако такая слежка должна быть регламентирована и не всегда способна зафиксировать каждое действие работника: онлайн или офлайн. Ни одна программа не позволит работодателю законно отследить, с кем встречается работник в рабочее время и зачем. В это время может происходить слив данных.

Часто заказчики конфиденциальной информации — злоумышленники — специально ищут людей, работающих с информацией ограниченного доступа. А когда находят, дальше возможны два сценария:

- Злоумышленники «разводят» операторов: пишут им в социальных сетях, звонят, организуют встречи, на которых ведут дружеские беседы. Они интересуются служебными делами, сочувствуют сокращению зарплат и обсуждают проблемы с начальством. В ходе разговора заказчики предлагают заплатить за ценные данные и получить их сразу, либо в какой-то срок — так формируется сговор.

- Злоумышленники заказывают и покупают ценные данные на теневом рынке — даркнете. Здесь стороны заключают ничтожные сделки — незаконные сделки или сделки, которые нарушают права третьих лиц — купли-продажи, сохраняя при этом полную анонимность.

Если сотрудник передал кому-то конкретные персональные данные за плату, то есть «пробил» человека по чьей-то просьбе, это считается преступлением. За такое деяние привлекают к уголовной ответственности.

- В 2019 году сотрудник одного из крупнейших банков разгласил сведения, составляющие банковскую тайну, без согласия их владельцев. Банковская тайна была ему доверена по работе, его ознакомили со всеми документами — должностной инструкцией, порядком обеспечения безопасности информационных технологий, положением о коммерческой тайне, политикой кибербезопасности и политикой обработки персональных данных.

- Раскрыть банковскую тайну работник решил из корыстной цели — зашел на теневую торговую интернет-площадку, предложил данные по цене 5 ₽ за строку и заработал в целом около 25 000 ₽. Преступнику назначили 2 года и 10 месяцев лишения свободы.

- Можно сказать, что бывший сотрудник банка «продешевил» при продаже данных о кредитных картах, ведь стоимость скана паспорта российского гражданина в 2021 году оценивалась в 100 $ (6350 ₽).

Слив данных партнером компании. Слить данные может не только компания или ИП — оператор персональных данных, но и подрядчик, который обрабатывает эти данные.

Представьте ситуацию: компания занимается ногтевым сервисом, она собрала клиентскую базу на 100 000 человек. Руководство приняло решение — нанять специалиста на аутсорсе, у которого есть все технические средства для обработки клиентской базы.

В сфере ногтевого сервиса у компании много конкурентов, заинтересованных в переманивании клиентов. Один из таких конкурентов вступает в сговор со специалистом на аутсорсе и в течение месяца получает информацию о клиентах.

Компания начинает понимать, что что-то идет не так, только когда приток клиентов уменьшается или когда начинают поступать жалобы, что фирма передает данные другим организациям без согласия субъектов персональных данных.

В этом случае утечка клиентской базы происходит через партнера, но доказать это очень сложно.

Как уберечь клиентскую базу от утечки через работников

Компания «Серч-информ» приводит статистику — в 74% случаев утечки происходили по вине менеджеров отделов снабжения, бухгалтеров, экономистов, финансистов, секретарей, помощников руководителей. Реже в сливах были виноваты ИТ-специалисты.

Раз в большинстве случаев информация уходит через работников, то особое внимание нужно уделить работе с персоналом. Вот несколько советов.

Проводите аудиты бизнес-процессов, в которых используете персональные данные клиентов. Например, программ лояльности. С помощью внутренних и внешних аудитов, то есть периодических обзоров всех процессов приватности, в компании или у ИП легче выявить риски утечек данных и риски несоблюдения законодательства.

Обеспечение приватности — не одноразовая мера. Нельзя один раз внедрить все предусмотренные законом документы и потом пустить все на самотек.

Если во время аудита выяснится, что данные клиентов передаются третьим лицам — контрагентам — без соглашения о защите данных или без положений в договоре о соблюдении конфиденциальности, то оператор данных незаконно разглашает персональные данные. То есть попросту сливает их другим.

Как и кому можно разглашать персональные данные

| На каких основаниях | Кому можно разглашать |

|---|---|

| Правовое основание | Органам власти |

| Соглашение о защите | Контрагентам |

| Поручение на обработку | Партнерам, которые обрабатывают данные по договору |

Как и кому можно разглашать персональные данные

| На каком основании | Кому можно разглашать |

| Правовое основание | Органам власти |

| Соглашение о защите | Контрагентам |

| Поручение на обработку | Партнерам, которые обрабатывают данные по договору |

Если у вас много клиентов — физических лиц, вы обрабатываете их данные и делаете массовые рассылки, то советую пообщаться с работниками о том, как они работают с персональными данными. Составьте опросник и попросите работников, которые имеют доступ в информационные системы, заполнять его каждые два-три месяца.

В опроснике могут быть такие вопросы:

- Есть ли у вас подозрения на слив корпоративных паролей?

- Есть ли у вас подозрения на утечку данных?

- В каких программах вы работаете с персональными данными?

Если есть подозрения, что произошел слив корпоративных паролей или персональных данных, то клиентам нужно разослать уведомление о том, что конфиденциальность их данных, возможно, была нарушена.

В 2018 году 69% опрошенных российских компаний скрыли инцидент и не делали никаких оповещений, 27,5% — сообщили пострадавшим об утечках и принесли извинения. И только 3,5% заявили о своей проблеме в СМИ.

По закону субъект персональных данных имеет право получать информацию, которая касается обработки его данных. Раз есть право субъекта, значит, есть и обязанность оператора передавать такие данные.

Право на получение информации можно толковать как необходимость уведомлять субъекта о его нарушенных правах, которые связаны с утечкой данных.

За неуведомление субъекта об утечке оператору могут назначить штраф от 40 000 до 80 000 ₽. Если компания входит в Единый реестр субъектов малого и среднего предпринимательства, она заплатит штраф как ИП — от 20 000 до 40 000 ₽.

Итак, рассылка уведомлений нужна. Но также нужно восстановить техническую защиту информации — сменить пароли, поставить новое средство защиты.

Выявляйте ошибки сотрудников в работе с информационными системами. Такими ошибками могут быть, например:

- в системе не отразили согласие на обработку персональных данных;

- обращения клиента игнорируют — а он просил перестать использовать его персональные данные;

- в систему входят третьи лица по логину и паролю работника.

Издайте локальные акты и ознакомьте с ними работников. Документов немного, они описывают порядок работы оператора с персональными данными — что он может собирать, у кого и для чего, как он должен хранить данные и кому может передавать.

Вот базовые из таких документов.

- Политика обработки персональных данных. Укажите в ней, какие данные собираете, у кого и для чего. Политика обработки персональных данных — это документ больше для клиентов, его нужно публиковать на сайте компании или ИП. Но работники также должны знать, какие данные они могут запрашивать у клиентов.

- Оператору, у которого мало бизнес-процессов, связанных с обработкой данных, рекомендую использовать шаблон политики обработки персональных данных от Роскомнадзора.

- Положение об обработке и обеспечении безопасности персональных данных. В нем прописывают практически то же самое, что и в политике. Но положение — внутренний акт оператора, его утверждают приказом руководителя компании или ИП. Публиковать его не нужно.

- Модели угроз безопасности. В этом документе пишут, какие есть риски утечки данных и что делает бизнес, чтобы их избежать. Подробную инструкцию о том, как это делать, можно прочитать в методических рекомендациях ФСТЭК.

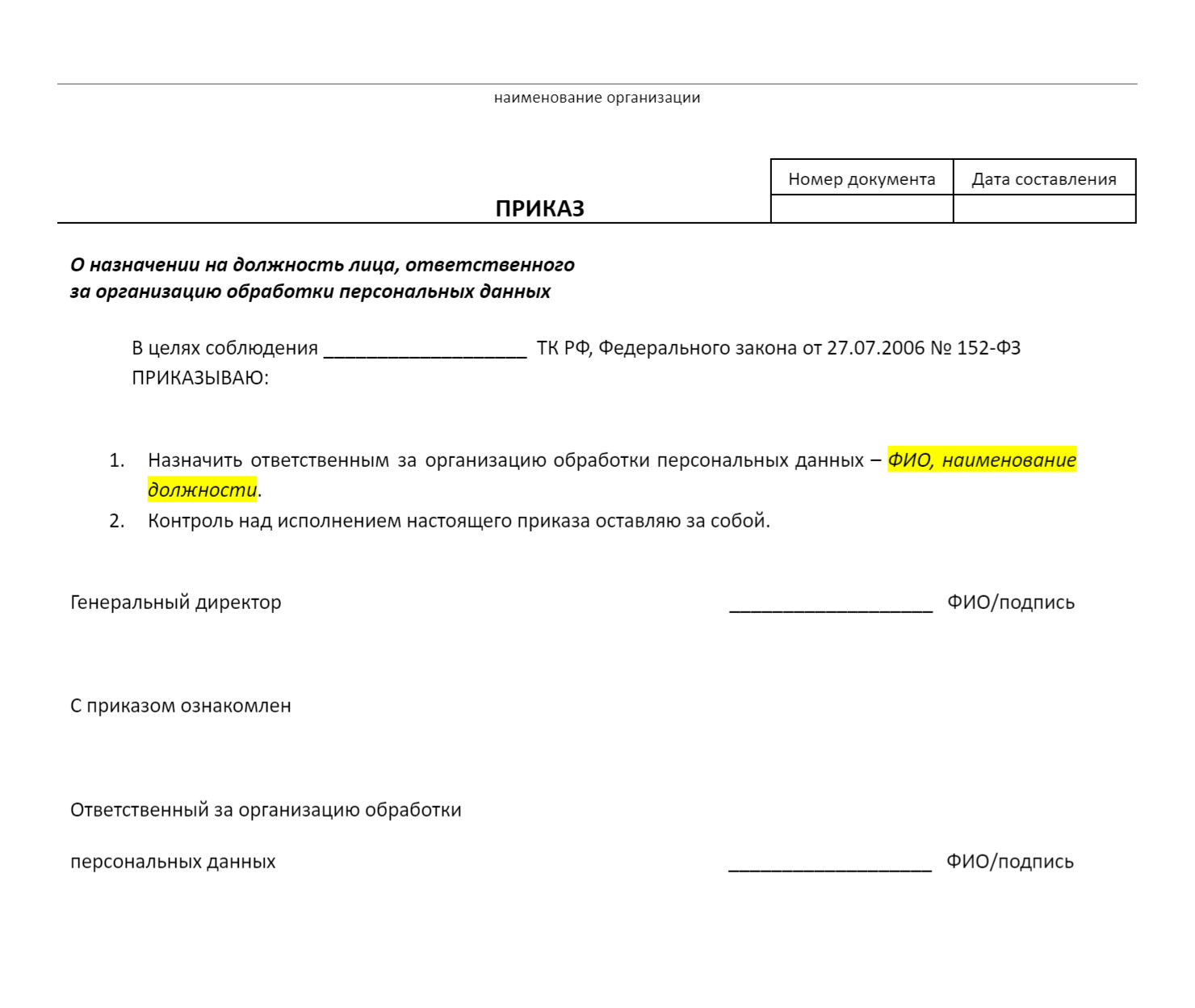

- Приказ о назначении человека, ответственного за обработку персональных данных. Им может быть внутренний работник — юрист или ИТ-специалист. Компания и ИП может нанять и специалиста по информационной безопасности, который бы занимался только обработкой персональных данных.

Собирать подписи, что работники ознакомились, как работать с персональными данными, можно в специальных журналах. Формы таких журналов законом не утверждены, поэтому можно сделать любые нужные поля. Главное, чтобы были ФИО, дата ознакомления и подпись лица. Работники могут знакомиться с локальными актами онлайн — в информационных системах компании, проставляя галочки в своих аккаунтах.

Зафиксировать факт ознакомления можно любым явным и надежным способом. Это нужно, чтобы при проверке оператора-работодателя Роскомнадзор или трудовая инспекция не нашли нарушений.

Если работник обрабатывает персональные данные во время трудовой деятельности, то ему точно нужно разъяснить все моменты, связанные с этой обработкой — с этим отлично справляются локальные акты, о которых мы сказали выше. Трудовая инспекция поясняет, как и зачем знакомить работника с локальными актами онлайн.

Добавьте в трудовой договор раздел о конфиденциальности. Поясните, что работник несет ответственность за нарушение конфиденциальности только той информации, к которой он имеет доступ в своей работе. Отнесите к такой информации персональные данные, например, других работников, партнеров компании или ИП, клиентов. По ТК РФ такой раздел не обязателен, но Роскомнадзор при проверке может обратить внимание на наличие такого раздела в трудовом договоре. Если он есть, то сыграет вам на руку, еще раз подтвердив регулятору, что ваши работники ответственно подходят к обработке персональных данных.

Дополните должностные инструкции. Опишите в должностной инструкции, что должен делать работник, чтобы обеспечивать безопасность персональных данных.

Например, пользоваться только теми информационными системами, которые есть на работе — почтовыми клиентами, CRM-системами, системами контроля и управления доступом и иными ПО, разработанными специально для организации. Не впускать в рабочие помещения посторонних лиц, не давать никому доступ к корпоративным информационным системам.

Проводите обучение по работе с персональными данными. Отмечайте, что работники прошли инструктаж, в учетных журналах. На обучении можно знакомить работников с порядком, как работать в информационных системах, как общаться с клиентами — в какие сроки отвечать им, какие запросы следует удовлетворять, а какие — нет.

Контролируйте действия дистанционных работников, но предупредите их об этом контроле. ЕСПЧ в деле Barbulescu v. Romania определил, что работодатель может контролировать дистанционную работу своих сотрудников. Но порядок такого контроля должен быть прозрачным — работники должны знать, как работодатель будет проверять их.

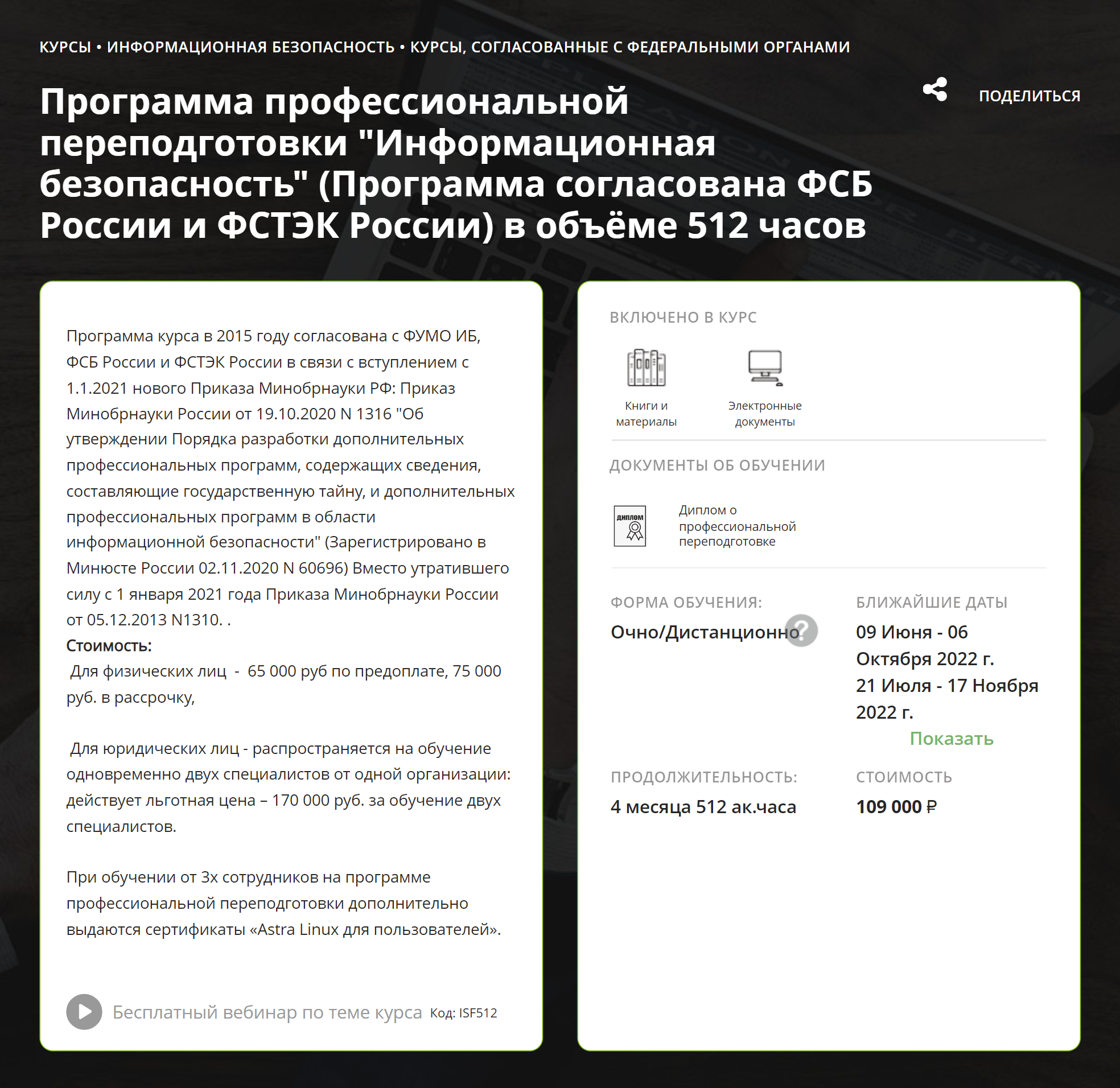

Если персональные данные — ценный актив компании и ИП, то, чтобы повысить информационную грамотность работников, запишите их на курсы повышения квалификации или профессиональной переподготовки в области информационной безопасности. Лучше выбирать программы, согласованные с ФСТЭК.

Познакомьте клиента с тем, как вы работаете с его данными

Обработка данных незаконна, если на это нет согласия субъекта. Поэтому знакомьте клиента с тем, как вы работаете с его персональными данными, в простой и понятной форме.

Вот пример того, как это можно сделать.

- Опубликуйте на своем сайте актуальную версию политики обработки персональных данных. Если сайта нет — распечатайте документ с политикой и предложите клиенту ознакомиться с ней.

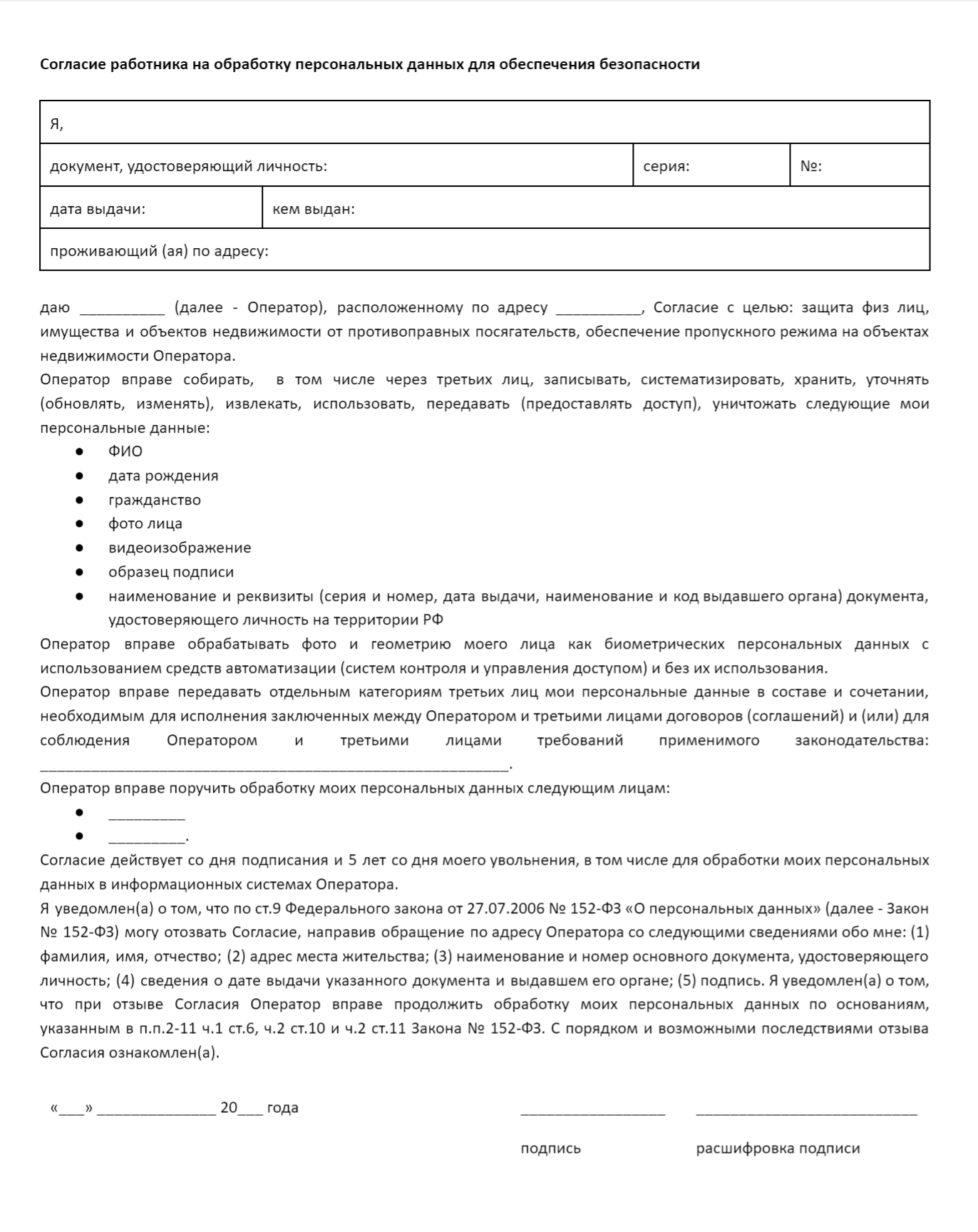

- Разработайте документ — согласие на обработку персональных данных.

- Расскажите клиенту об этих документах и получите подпись, что он согласен на обработку персональных данных.

В согласии должны быть:

- ФИО клиента или его доверенного лица, адрес, данные паспорта.

- Наименование или ФИО и адрес бизнеса как оператора персональных данных.

- Цель обработки персональных данных.

- Перечень персональных данных, на обработку которых дается согласие.

- Наименование или ФИО и адрес лица — обработчика персональных данных.

- Перечень действий с персональными данными. Он может включать в себя, например, сбор данных, их обезличивание, передачу ваших данных третьему лицу.

- Общее описание способов обработки персональных данных. Опишите, как вы обрабатываете данные. Например, онлайн с помощью автоматизированных систем или без них в печатном виде.

- Срок, в течение которого действует согласие.

- Способ, как отозвать согласие, если клиент передумал передавать свои данные.

- Подпись субъекта.

Если оператор собирает персональные данные незаконно, то риск их утечки увеличивается. Ведь если бизнес не позаботился о законности сбора данных, вряд ли он позаботится о технической защите.

Какие есть требования к защите персональных данных

Операторы и их партнеры должны соблюдать требования к защите обрабатываемых персональных данных. Вот какие меры нужно предпринять.

Поставьте средства защиты данных. Составьте модели угроз — это полезная визуальная методичка для любого специалиста по информационной безопасности — человека, ответственного за обработку персональных данных в бизнесе.

По модели угроз можно прогнозировать, как происходит утечка, через какие каналы, где основные риски. Так можно определить, как предотвратить сливы данных. Например, специальные категории персональных данных — о здоровье, политических убеждениях — нужно защищать более серьезно, чем просто ФИО клиентов.

Для обработки таких данных устанавливают сертифицированные СЗИ — средства защиты информации. Им может быть межсетевой экран, он же фаервол, который защищает сеть бизнеса от проникновений извне.

Межсетевой экран может быть отдельным программным обеспечением, которое устанавливается на компьютер, или «хост», и разворачивается на физическом или виртуальном сервере — «сетевом» экране. Либо может быть программно-аппаратным комплексом, который подразумевает использование программного обеспечения и аппаратуры.

К СЗИ относятся и средства защиты от вредоносных программ — антивирусы.

Оператору могут также пригодиться «песочницы» — средства изолированного выполнения программ. Это еще одно средство защиты информации, в том числе от вредоносных программ. Они позволяют открывать файлы в изолированной виртуальной среде. Что это значит: если файл содержит вредоносное ПО, то оно не повредит данные и не украдет их, потому что попросту не получит к ним доступ. Пример песочницы — Kaspersky Sandbox.

Еще одно средство защиты информации, которое позволит защитить данные — это SIEM системы, то есть средства управления событиями информационной безопасности. Такие программы собирают сведения по всем инцидентам информационной безопасности и анализируют их в режиме реального времени. Пример такого СЗИ — MaxPatrol SIEM. Решение может быть как программно-аппаратным, так и только программным.

Это только часть примеров, средств защиты информации гораздо больше. Узнать, какие СЗИ сертифицированы, можно на сайте ФСТЭК. Купить их можно, например, у топовых системных интеграторов. Цены на разные продукты от 1800 ₽.

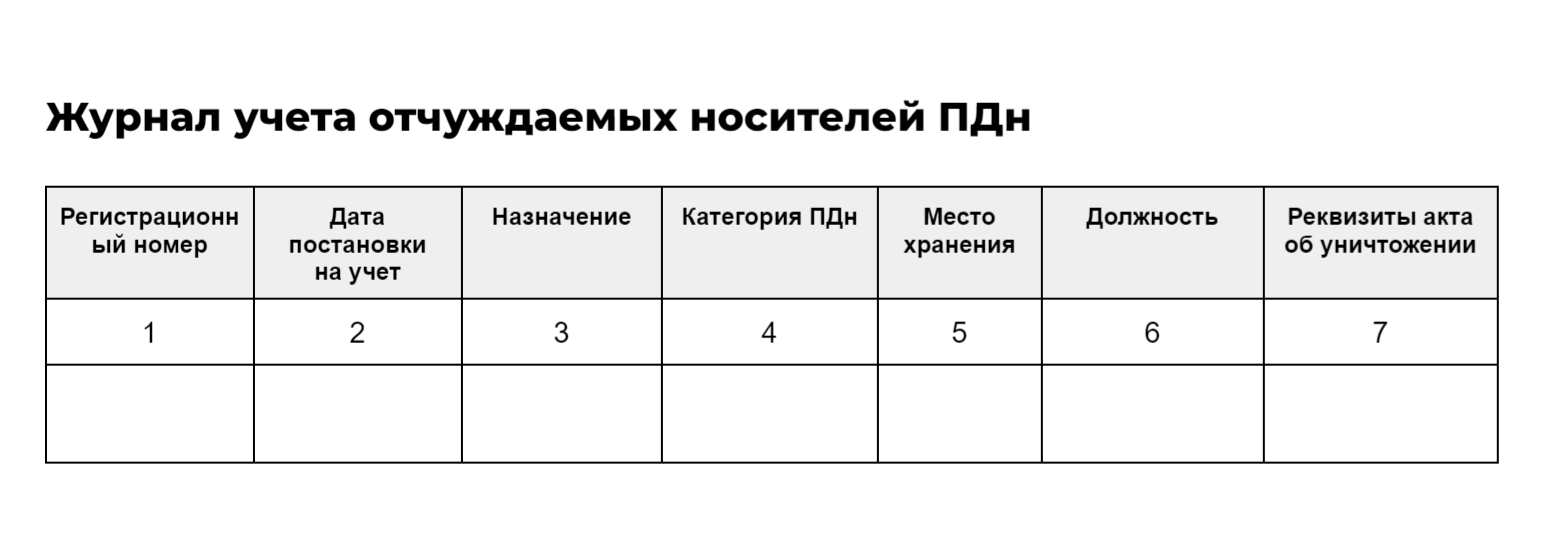

Ведите учет носителей персональных данных. Вносите сведения об используемых флешках, персональных компьютерах, серверах в специальный журнал. Он может быть бумажным и электронным.

Не забывайте о том, что серверы, на которые собирают персональные данные граждан РФ, должны быть физически размещены в России — это называется «требование о локализации». Если не обеспечить ее, оператору средней или крупной организации может грозить штраф до 18 000 000 ₽.

Фиксируйте факты доступа к персональным данным чужих людей. Записывайте в журнал учета инцидентов инфобезопасности факты компьютерных атак и ваши действия — что вы сделали после того, как столкнулись с компьютерной атакой. Фиксировать это нужно, чтобы потом провести служебные расследования, если это будет нужно, например для судебного процесса.

Журнал разрабатывать необязательно, если оператор — не банковское учреждение. Но если решили разработать такой, то можно руководствоваться Национальным стандартом ГОСТ Р ИСО/МЭК ТО 18044-2007.

В журнале можно записывать, например, дату и время события, что именно произошло, кто обнаружил, какое негативное воздействие получил бизнес, когда об этом сообщили клиентам.

Что делать, если работник слил персональные данные клиентов

Сотрудника, слившего персональные данные клиентов, работодатель может привлечь к дисциплинарной ответственности. Он может обратиться в полицию или прокуратуру, тогда работника привлекут к административной и даже к уголовной ответственности.

Потребуйте письменное объяснение. Если стало известно, что работник кому-то передал клиентскую базу, потребуйте с него объяснение. Работник должен дать его минимум в течение двух рабочих дней: чем скорее, тем лучше. От того, что написано в объяснительной, зависит мера дисциплинарного взыскания. Если работник не предоставит письменное объяснение или откажется его давать, работодатель составляет об этом акт.

Проведите служебное расследование. Создайте комиссию, изучите обстоятельства. По результатам служебного расследования составьте акт о нарушении должностных обязанностей. Только с актом как результатом служебного расследования можно издать приказ и наложить дисциплинарное взыскание.

Издайте приказ о наложении дисциплинарного взыскания. Это нужно сделать в течение одного месяца со дня обнаружения проступка — но не позднее шести месяцев со дня совершения проступка. С приказом работник должен ознакомиться и поставить подпись.

В качестве дисциплинарного взыскания можно наложить замечание, выговор или уволить работника. Мера зависит от тяжести проступка работника. У работника есть право оспорить дисциплинарное взыскание.

В результате утечки персональных данных у бизнеса испортится репутация, могут уйти клиенты, выручка упадет. Взыскать с работника упущенную выгоду у работодателя не получится — в трудовом законодательстве такого права нет. Но можно обезопасить себя от лишних проверок регуляторов и потенциальных административных штрафов.

Что касается уголовной ответственности, то за разглашение персональных данных может последовать штраф до 300 000 ₽ или лишение свободы на срок от 2 до 3 лет. Если персональные данные к тому же являются банковской тайной, то штраф может вырасти до 1 000 000 ₽, а ограничение свободы — до 4 лет.

За действия недобросовестного работника бизнес не отвечает. Но правонарушение или преступление, совершенное работником, может стать сигналом для Роскомнадзора, чтобы провести проверку в этой компании или ИП.

Роскомнадзор может узнать о нарушениях от субъектов персональных данных — они могут направлять жалобы через его сайт. С недавних пор Роскомнадзор может прийти к оператору с проверкой, если у фирмы или предпринимателя в календарном году десять и более жалоб.

Также Роскомнадзор может прийти к оператору с профилактическим визитом, внеплановой или плановой проверкой, провести мониторинг деятельности операторов в интернете и выявить какие-либо нарушения.

Например, если крупная компания-оператор собирает и обрабатывает данные клиента, не получив его согласие на это, ее могут оштрафовать на 30 000—150 000 ₽. Если компания входит в Единый реестр субъектов малого и среднего предпринимательства, она заплатит штраф от 15 000 до 75 000 ₽, а ИП — от 20 000 до 40 000 ₽.

Это легко выявить, просто проверив сайт оператора. Если там есть поле для сбора контактных данных потенциального клиента, но нет ссылки на форму согласия субъекта и окошко, где можно поставить галочку, то высока вероятность, что бизнес получит штраф.

Запомнить

- Данные о клиентах часто включают в себя персональные данные, с которыми нужно работать по строгим правилам.

- Персональные данные — это всегда конфиденциальная информация. Работники или компании-партнеры или ИП не вправе выносить их за пределы рабочего пространства.

- Слив данных в 70% случаев происходит по невнимательности или халатности работников. Поэтому работодателю следует ознакомить команду с документами, обучить работе с персональными данными, предупредить об ответственности.

- Фирма или ИП как оператор персональных данных должны организовать техническую защиту данных от утечки.

- Если утечка произошла, надо предупредить клиентов о нарушении конфиденциальности данных.

- Чтобы привлечь работника к ответственности, проведите служебное расследование.